特権ID管理スタートガイド – 失敗しない導入ステップ

企業の情報セキュリティにおいて、ただ作業証跡を残すだけでは不十分な時代になりました。サプライチェーンを通じたリスクが増大する中で、親会社や取引先から特権IDの厳格な管理が求められるケースが増えています。

このような背景を踏まえ、企業はどのように対応すべきか。 実際の導入事例を交えながら、特権ID管理の重要性とその効果的な方法について詳しく解説します。

WEEDS Trace 特権ID管理ソリューションについて詳しく紹介した資料です。

こんな方におすすめです。

・特権ID管理の必要性を感じている方

・低コストで特権ID管理を導入したい方

・不正アクセスなど情報セキュリティの課題を解決したい方

・特権ID管理ツールについて詳しく知りたい方

1. 特権IDとは

特権IDとは

特権ID管理は、企業のITセキュリティ体制を強化する上で欠かせない要素の一つです。特権IDとは、システムやデータへの広範囲なアクセス権を持つアカウントを指し、管理者権限やルートアクセス権限を有するユーザーのIDがこれに該当します。(Windowsでは「administrator」、UNIXやLinuxでは「root」などが特権IDにあたります)

これらのアカウントは、システムの設定変更、ユーザーアカウントの管理、重要なデータへのアクセスなど、幅広い操作が可能であるため、セキュリティ上非常に重要な位置を占めます。

特権IDのリスク

特権IDがもたらすリスクは、その強力な権限ゆえに非常に大きいです。不正アクセスや内部からの悪意ある利用が発生した場合、企業に甚大な損害を与えかねません。例えば、特権アカウントを悪用したサイバー攻撃では、機密情報の漏洩やシステムの破壊が引き起こされる可能性があります。

このような背景から、特権ID管理は企業のセキュリティポリシーにおいて中心的な役割を果たします。

適切な特権ID管理を行うことで、アクセス権の適切な割り当て、不正利用の防止、監査証跡の確保といったセキュリティ対策が可能となります。また、規制遵守の要件を満たす上でも重要な機能を担います。

特権IDは、通常のユーザーIDと比較して、特権IDは遥かに高いレベルのアクセス権限を持つため、その管理には特別な注意が必要です。適切な特権ID管理を行うことで、組織はセキュリティインシデントのリスクを大幅に軽減し、情報資産を守ることができます。

特権ID管理は、現代のセキュリティ環境において不可欠なプラクティスであり、その重要性は日々高まっています。

特権ID管理についてさらに詳しく知りたい方は、以下のコラムをご覧ください。このコラムでは、特権ID管理の基本とその重要性について詳しく解説しています。

⇒ 特権ID管理とは?基礎知識やID管理との違いをわかりやすく解説

2. 特権ID管理の必要性

特権ID管理の必要性は、現代のデジタル化されたビジネス環境において無視できない要素です。特権アカウントは、システムやデータベース、ネットワーク機器などの管理に広範囲なアクセス権を持ち、そのために非常に魅力的なターゲットとなります。不正アクセスやデータ漏洩といったサイバーセキュリティインシデントが発生した場合、特権IDの不適切な管理が直接的な原因となることが少なくありません。

特権ID管理の重要性を浮き彫りにする事例として、ある企業で発生した情報漏えい事件が挙げられます。この事件では、システムの保守担当者が、本来アクセスする必要のない顧客情報に不正アクセスし、その情報を外部に持ち出しました。

担当者は特権アカウントを使用してシステムにアクセスしており、不正行為は約10年間にわたって検出されませんでした。この事件の背景には、特権アカウントの使用に対する適切な監視体制とアクセス管理ポリシーの不備がありました。

詳しくはこちらのコラムをご覧ください。

⇒ 個人情報900万件の流出、なぜ大規模な漏えい事件が起こるのか?

このような事例から明らかなように、特権ID管理は組織のセキュリティ体制において欠かせない要素です。特権アカウントによるアクセスは厳密に管理され、その使用は定期的に監査されるべきです。

具体的には、アクセス権限を持つ従業員がその権限を業務上正当な目的でのみ使用していることを確認するため、アクセスログの監視とレビューが不可欠です。また、アクセス権限は必要最小限に保たれ、定期的なレビューを通じて不要となった権限は速やかに剥奪されるべきです。

3. 特権IDの適切な管理ポイント

特権ID管理は、組織のセキュリティ体制を強化するために不可欠なプロセスです。しかし、多くの組織がその必要性を理解しつつも、導入や維持に伴う手間とコストを理由に踏み出せずにいます。また、「何から始めればいいの?」という疑問の声も多く聞かれます。このような背景を踏まえ、特権IDを管理する上で特に重要なポイント、例えばアクセス権限の最小化、アクセスレビューの定期的な実施、アクセスログの監視などについて、具体的に説明していきます。

アクセス権限の最小化

アクセス権限の最小化は、特権ID管理の基本中の基本です。必要最小限のアクセス権限のみをユーザーに与えることで、リスクを大幅に軽減できます。各ユーザーの役割と必要性を検討し、適切なアクセスレベルを割り当てましょう。

アクセスレビューの定期実施

特権アクセス権を持つユーザーのリストは定期的に見直しを行うべきです。時間とともに、ユーザーの役割や責任が変わる可能性があります。そのため、定期的にアクセス権限をレビューし、不要になった権限は削除することが大切です。

アクセスログの監視

特権IDによるアクセス操作を記録し、監視することも重要です。アクセスログを通じて、不正なアクセスや不審な活動を迅速に検出できます。ログ監視ツールを活用し、異常なパターンが検出された場合は速やかに調査を行うことが必須です。

特権ID管理の実践は、企業のセキュリティを確保する上で非常に重要です。管理ポイントを実施することで、特権アクセスに関連するリスクを減少させ、セキュリティ侵害の可能性を低下させることができます。

特権ID管理についてさらに詳しく知りたい方は、以下のコラムをご覧ください。このコラムでは、特権ID管理を成功に導くための具体的なステップと戦略に焦点を当てて解説しています。

⇒ 失敗しない特権ID管理の始め方!成功への実践的アプローチ

WEEDS Trace 特権ID管理ソリューションについて詳しく紹介した資料です。

こんな方におすすめです。

・特権ID管理の必要性を感じている方

・低コストで特権ID管理を導入したい方

・不正アクセスなど情報セキュリティの課題を解決したい方

・特権ID管理ツールについて詳しく知りたい方

4. 実践!特権ID管理の導入ステップ

特権ID管理は、組織のセキュリティを保護し、データ侵害のリスクを最小限に抑えるために不可欠です。特権アカウントはシステムやデータへの広範囲にわたるアクセス権を持つため、これらを適切に管理することは極めて重要です。特権ID管理を立ち上げ、運用するための実践的なステップを紹介します。

ステップ1: 現状分析とリスク評価

特権ID管理の導入を始めるにあたり、まずは組織内の全特権アカウントを特定し、それぞれのアクセス権限の範囲を把握します。これには、各アカウントの権限がどのシステムやデータにアクセス可能かを詳細に分析する作業が含まれます。次に、これらのアカウントに関連するリスクを評価し、どのアカウントが最も高いリスクを持つかを特定し、管理の優先順位を設定します。このプロセスは、セキュリティ違反の可能性を低減するための基礎となります。

ステップ2: ポリシーの策定

効果的な特権ID管理システムには、明確で包括的な管理ポリシーが必要です。このポリシーには、特権アクセスの付与基準、使用方法、監査プロセスが含まれ、組織のセキュリティ基準とコンプライアンス要件を満たすように設計されます。ポリシー策定にあたっては、IT部門、セキュリティ部門、法務部門など、関連するすべて関係者と連携して進めることが重要です。

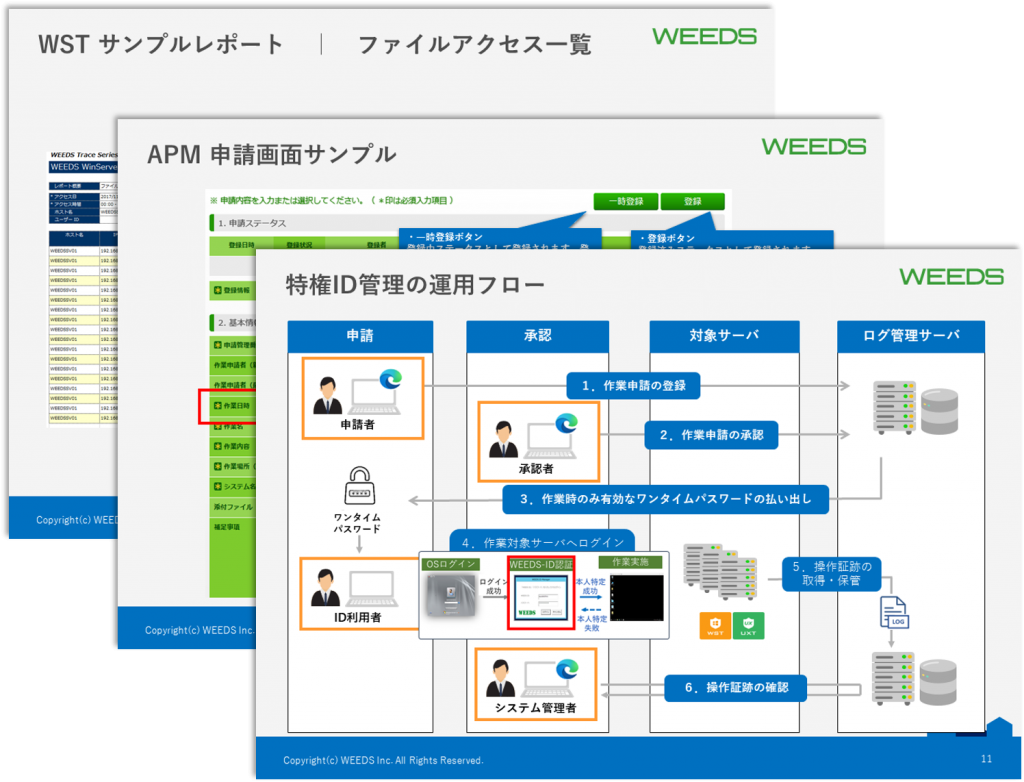

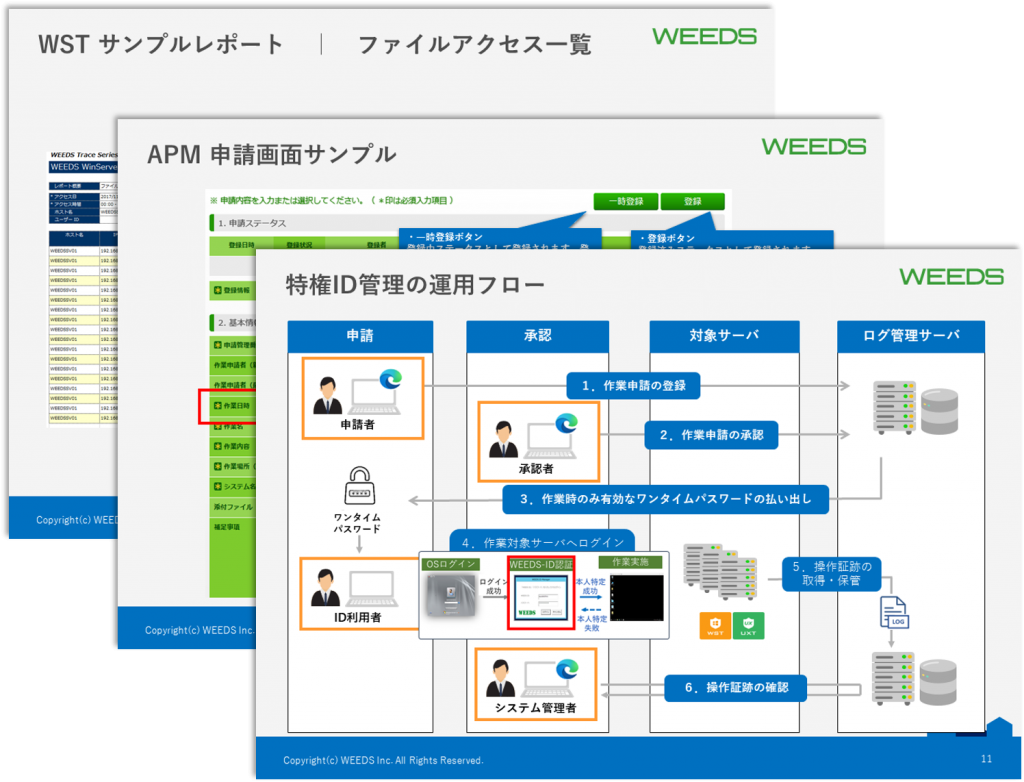

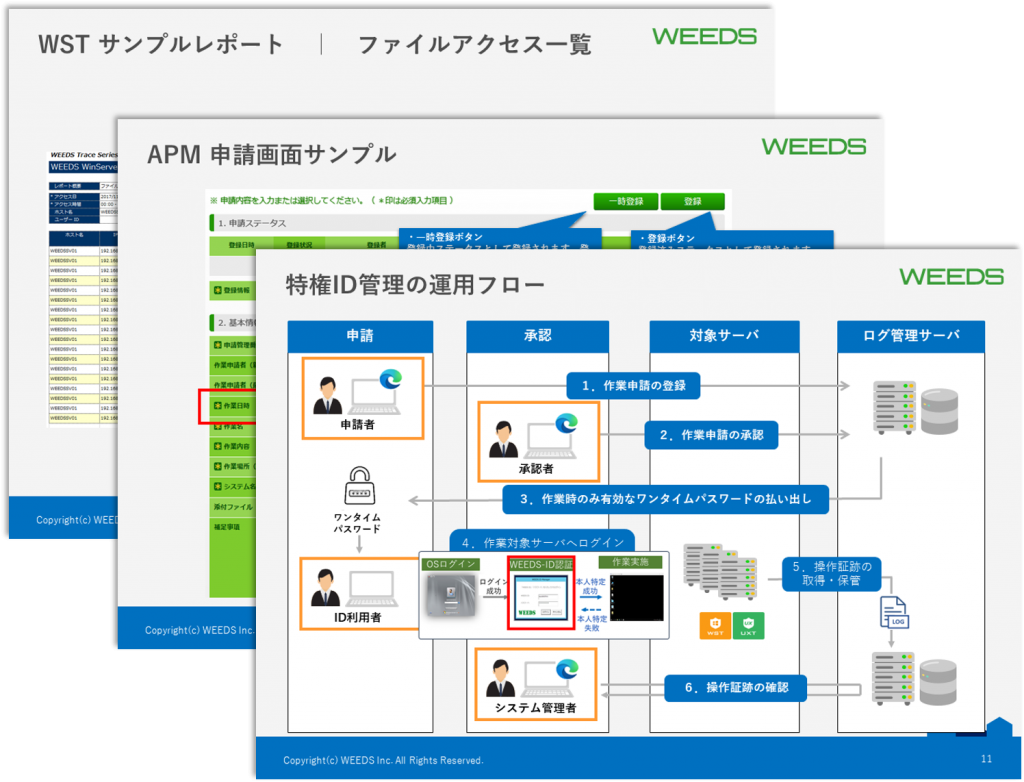

ステップ3: 承認ベースの利用と管理

特権IDの使用は、承認された作業に限定します。特定の作業やプロジェクトのために一時的に特権アクセスを貸し出し、作業終了後にはそのアクセス権を制御します。

具体的には、特権IDのパスワードは、作業が必要な時だけ一時的に設定し、使用後に都度変更することで、ワンタイムパスワードとして機能させます。この方法により、承認された作業が行われる時のみ特権IDの利用を可能にし、それ以外の時はアクセスを厳しく制御することができます。

ステップ4: 定期的な監査とレビュー

特権アカウントは定期的に監査される必要があり、その利用状況とセキュリティポリシーの遵守状況を評価します。監査には、アカウントの使用状況のレビュー、不要になったアカウントの削除、過剰な権限の調整が含まれます。これにより、不審な活動やポリシー違反を早期に発見し、迅速に対処する体制を整えます。

ステップ5: 継続的な改善とセキュリティ強化

特権ID管理は一度設定すれば完了するものではなく、継続的な努力が必要です。技術の進歩や新たな脅威の出現に対応するため、管理プロセスを定期的に見直し、必要に応じて調整します。また、従業員のトレーニングと意識向上も重要で、全社的なセキュリティ文化の醸成が成功の鍵となります。

組織がこれらのステップに従って特権ID管理プログラムを実施することで、セキュリティ対策を強化し、データ侵害のリスクを減少させることが期待されます。特権ID管理は継続的な努力を要求するプロセスであり、組織全体での取り組みが成功の鍵となります。

5. 実際の導入事例:特権ID管理ツール

特権ID管理ツールの導入は、多くの企業が直面するセキュリティと運用の課題を解決する効果的な手段です。以下に、特権ID管理ツールを導入した二つの実際の事例を紹介し、それぞれの課題と効果を紹介します。

Case1: システム化で運用負荷を軽減

ある金融機関では、特権ID管理が全て手動作業で行われており、管理部署ごとに異なる特権IDの扱いがありました。これにより手続きが煩雑となり、運用に大きな負担がかかっていました。この課題を解決するために、特権ID管理ツールを導入しました。

効果

- 特権ID管理のプロセスを自動化することで、運用負荷を大幅に削減。

- パスワードの自動変更機能を導入することで、作業漏れのリスクを排除。

- 申請フローを統一し、手続きをシンプル化することで、運用の効率化を実現。

この事例では、特権ID管理のシステム化により、運用コストの大幅な削減とセキュリティの強化を同時に達成しました。

Case2: 不正アクセスのリスクを排除

別の企業では、特権IDの管理がほとんど行われておらず、作業内容が把握できない状態でした。パスワードは共有しており、定期的な更新も実施されておらず、管理はサーバー利用台帳に依存している非効率的な状態でした。これらの問題を解決するために特権ID管理ツールを導入しました。

効果

- 作業履歴を明確に追跡できる体制を確立。

- 申請と承認プロセスを経てパスワードを発行することで、セキュリティを強化。

- 不正アクセスのリスクを排除し、企業のセキュリティ体制を大幅に向上。

この企業では、特権ID管理ツールの導入により、特権IDの利用状況が明確に把握でき、不正ログインのリスクを効果的に排除することができました。

これらの事例は、特権ID管理ツールが如何にして企業のセキュリティと運用の課題を解決し、効率化とセキュリティ強化をもたらすかを示しています。特権ID管理の自動化は、現代の企業が直面するセキュリティ上の脅威に対抗する上で、不可欠な手段となっています。

WEEDS Trace 特権ID管理ソリューションについて詳しく紹介した資料です。

こんな方におすすめです。

・特権ID管理の必要性を感じている方

・低コストで特権ID管理を導入したい方

・不正アクセスなど情報セキュリティの課題を解決したい方

・特権ID管理ツールについて詳しく知りたい方

6. 失敗しない特権ID管理ツールの選び方

特権ID管理の導入が組織にもたらすメリットは、セキュリティの強化と運用の効率化にあります。しかし、すべての企業が無限のリソースや予算を持っているわけではありません。多くは資金や人員の制約に直面しています。こうした状況では、既存の運用を維持しつつ、特権ID管理を段階的に導入する方法が理想的です。このアプローチを取ることで、導入の際の負荷を軽減しながら、セキュリティを確実に向上させることができます。

特権ID管理ツールを選ぶ際には、将来のニーズに合わせて機能を追加できる、拡張性の高い製品を選択することが肝心です。選定の際の重要な考慮事項は、ツールが将来的な拡張時にも追加の負担を最小限に抑えられるかどうかです。拡張性のあるツールを選ぶことで、企業は成長や変化に柔軟に対応でき、新しい機能やセキュリティ強化策をスムーズに導入できるようになります。

このように、段階的な導入と拡張性を重視することで、特権ID管理はより実現可能なものになります。このアプローチにより、限られたリソースの中でも、組織のセキュリティ体制と運用効率を大幅に向上させることが可能です。特権ID管理ツールの具体的なメリットについて、詳しく知りたい方はこちらのコラムをご覧ください。

WEEDS Trace特権ID管理ソリューションなら、ログ管理や特権ID管理のシステム化まで対応しており、必要な機能を選択して導入できるため、運用しながら段階的にセキュリティレベルのスムーズな向上が可能になります。WEEDS Trace特権ID管理ソリューションを導入することで、導入負荷を抑えつつ、効率的かつ柔軟に特権ID管理を行うことが可能になり、セキュリティレベルの継続的な向上を実現できます。

特権ID管理ならウイーズ・システムズにご相談を

ウイーズ・システムズ株式会社は、創業からアクセスログ一筋のセキュリティ専門企業です。内部統制や各種ガイドラインへの対応、情報漏えいなどシステムセキュリティに関するご相談を受け付けております。

特権ID管理における様々な課題にウイーズ・システムズ株式会社が開発・販売する WEEDS Trace「特権ID管理ソリューション」が貢献します。WEEDS Trace「特権ID管理ソリューション」は、特権IDを一貫して統制・管理できる機能を提供しており、情報セキュリティの強化と業務効率の向上が実現できます。

ぜひウイーズ・システムズ株式会社のWEEDS Trace「特権ID管理ソリューション」のご利用をご検討ください。