選ぶべき特権ID管理ツールとは?比較ポイントを解説

WEEDS Trace 特権ID管理ソリューションについて詳しく紹介した資料です。

こんな方におすすめです。

・特権ID管理の必要性を感じている方

・低コストで特権ID管理を導入したい方

・不正アクセスなど情報セキュリティの課題を解決したい方

・特権ID管理ツールについて詳しく知りたい方

1. はじめに

特権ID管理ツールが企業のITシステムにおいてどれほど重要な役割を果たしているか、皆さんはご存知でしょうか?特権IDは、システムを管理し、適切な運用を保証するために不可欠なアカウントです。しかし、その管理が適切でないと、意図せぬ情報漏えいやシステム障害を引き起こす原因となり得ます。

特権ID管理についてさらに詳しく知りたい方は、以下のコラムをご覧ください。このコラムでは、特権ID管理の基本とその重要性について詳しく解説しています。

⇒ 特権ID管理とは?基礎知識やID管理との違いをわかりやすく解説

このコラムでは、特権ID管理ツールの重要性を理解し、そのタイプや選択基準、さらには監査ログという重要な機能の理解を深めることで、皆さんがより適切なツール選択ができるようになることを目指しています。

まずは、特権ID管理ツールについて、具体的にどういった役割を果たすのかを理解するところから始めましょう。

2. 特権ID管理ツールとは?

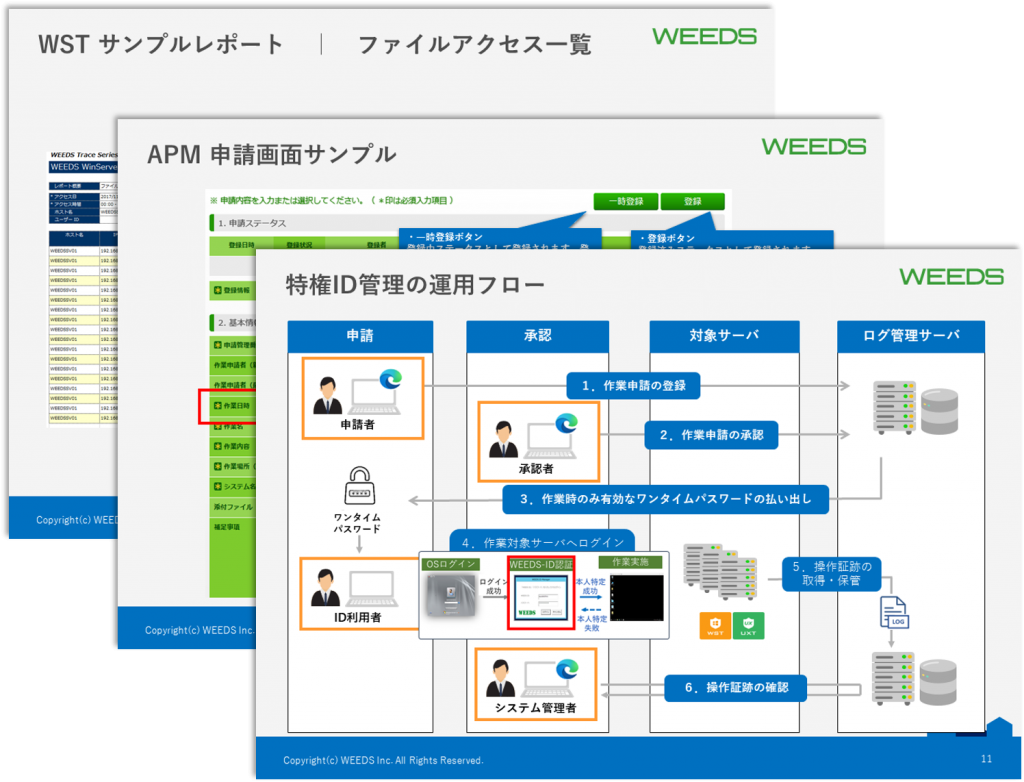

特権ID管理ツールは、企業のITインフラを構成するシステムやアプリケーションへの管理者レベルのアクセス権(特権ID)を一元的に管理するソフトウェアです。企業内のシステム管理者やネットワーク管理者など、様々な役割の担当者がこの特権IDを使ってシステムにアクセスします。

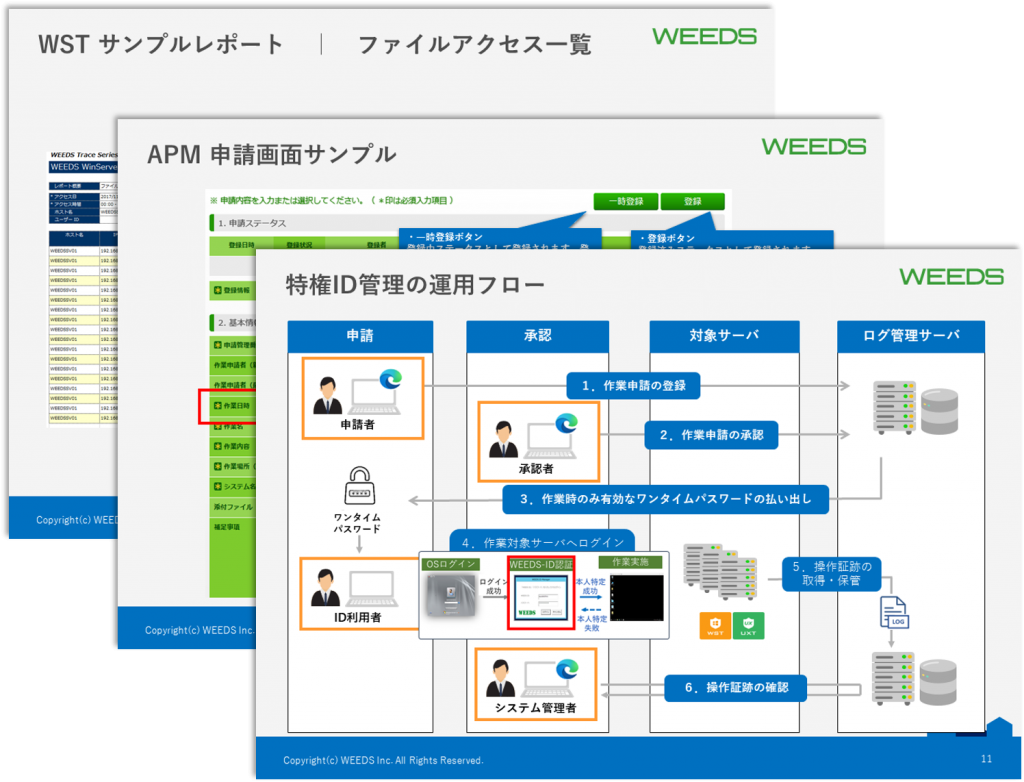

特権ID管理ツールは主に、IDとパスワードの保管、ワークフロー、アクセス制御、操作ログの記録などの機能を持っています。これらの機能を通じて、不正アクセスの防止や、問題が発生した際の早期発見や迅速な原因究明を可能にします。また、監査ログという特徴的な機能を用いることで、誰がいつどのような操作を行ったのかを詳細に記録し、監査やレビューの際に役立てます。

しかし、これらの特権ID管理ツールは、タイプや特性によって、適した用途や環境が変わってきます。次章では、これらの特権ID管理ツールのタイプとその特性について詳しく見ていきましょう。

3. 特権ID管理ツールのタイプとその特性

特権ID管理ツールは大きく分けて、エージェント型とゲートウェイ型の2種類のタイプが存在します。その性質や適用性は異なり、組織の要件やインフラストラクチャによって最適な選択が変わります。それではそれぞれの特徴を見ていきましょう。

エージェント型

エージェント型の特権ID管理ツールは、管理対象の各サーバーにエージェントをインストールすることで、アクセス制御や監査ログの取得を行います。エージェント型は、システム内部から動作するため、外部からの不正アクセスに対する防御力が高いという特徴があります。また、詳細な操作ログを取得できる点やアクセス経路に関わらず制御が可能である点もエージェント型のメリットです。ただし、管理対象サーバーへのインストールや更新が必要なため、企業によっては本番稼動中のシステムへの導入が困難であったり、大規模な環境ではその管理が課題となることもあります。

ゲートウェイ型

ゲートウェイ型の特権ID管理ツールは、ネットワーク上に一つのアクセスポイント(ゲートウェイ)を設け、そのポイント経由で特権IDによるアクセスを管理します。全ての操作がゲートウェイを経由するため、一箇所に集約された管理が可能となります。また、管理対象サーバーにエージェントをインストールする必要がないため、既に稼働しているシステムへの影響を最小限に抑えられます。ただし、ゲートウェイ自体がシングルポイントとなるため、その冗長化設計やセキュリティ対策が重要となります。

これら2種類のタイプを理解した上で、組織の要件や環境に合ったツールを選択することが、効果的な特権ID管理に繋がります。次章では、これらのツールを導入するにあたり、システム管理者が直面する具体的な課題について掘り下げてみましょう。

4. システム管理者が直面する課題と特権ID管理ツールの役割

特権ID管理ツールの重要性を語る前に、まずはシステム管理者が日々直面する課題について考えてみましょう。これらの課題を理解することが、特権ID管理ツールの真価を見極め、適切な選択をするための土台となるでしょう。

システム管理者は様々なシステムを安全かつ効率的に運用することが求められます。そのためには、特権IDによるシステム操作の監視と制御が不可欠となります。しかし、多数のシステムを一元的に管理することは手間がかかるばかりか、特権IDの取り扱いによるセキュリティリスクも伴います。

IT統制への対応も課題となります。監督官庁や監査機関からは、システムの運用記録を提出することが求められる場合があります。しかし、各システムが個別にログを取得している場合、その集約や解析は膨大な労力を必要とします。

これらの課題に対し、特権ID管理ツールはどのように応えるのでしょうか。その一つは、集中管理による効率化です。特権IDの使用ログを一元管理することで、操作の監視やログ分析を効率的に行えます。また、特権IDの使用を制限し、不適切な操作を防ぐことで、セキュリティレベルを向上させます。

次に、規制への対応も特権ID管理ツールの重要な役割となります。詳細な監査ログを生成し、操作の全てを記録することで、監督官庁や監査機関に対する報告が容易になります。

しかし、全ての特権ID管理ツールがこれらの課題に等しく応えられるわけではありません。次章では、監査ログの2つのタイプによる違いを詳しく見ていきましょう。

5. 監査ログとは?その重要性と特徴

監査ログという言葉を聞いて、具体的に何を指すのか詳しく知らない方も多いかもしれません。監査ログとは、システムやネットワークの活動を記録したもので、特権ID管理ツールの中核を成す機能です。システム内の操作が行われるたびに、誰が何をしたのか、いつ、どのような結果になったのかを詳細に記録します。

では、監査ログがなぜこれほどまでに重要なのでしょうか。それは、セキュリティ問題への対応とIT統制の要求に答えるためです。特権IDを利用した操作に問題があった場合、監査ログを解析することで原因を特定し、対策を立てることが可能になります。また、IT統制では、システム運用の透明性を求めるために、操作の詳細な記録が必要とされます。監査ログは、これらの要求に応えるための手段となるのです。

監査ログは大きく分けて、「動画」型と「操作ログ」型があります。「動画」型は、文字通り操作の様子を動画で記録します。これにより、操作の一部始終を視覚的に確認でき、操作の流れを把握することが容易になります。一方の「操作ログ」型は、操作の各ステップをテキストで記録します。動画よりも詳細な情報を記録でき、操作の途中経過を細かく追うことが可能です。

どちらのタイプを選ぶかは、組織のニーズによります。操作の視覚的な確認が重要な場合や、非技術者でも理解しやすい監査ログが必要な場合は「動画」型が適しています。一方、操作の詳細な分析や、長期にわたるログの保存が必要な場合は「操作ログ」型が有効です。

次章では、これら2つのタイプを具体的に比較し、それぞれのメリットとデメリットを深掘りします。

6. 監査ログ機能の比較

前章で、監査ログの「動画」型と「操作ログ」型について触れました。ここでは、それぞれのタイプがシステム管理者にどのようなメリットやデメリットをもたらすのか、詳しく見ていきましょう。

動画による監査

まず「動画」型の監査ログです。このタイプの最大の利点は、文字通り視覚的に何が起きたかを確認できる点にあります。実際の画面操作がそのまま記録されるため、複雑な問題や異常な行動が発生した際、直感的に理解することが可能です。非技術者や新入社員等がレビューする際も、文字情報より動画の方が理解しやすいというメリットもあります。

しかし、動画型にはいくつかのデメリットも存在します。動画の保存には大量のストレージが必要となること、また、特定の操作を見つけ出すためには全ての動画を見るか、特定のタイミングを覚えておく必要があるという点です。これらは、長期間の保存や詳細な監査を行う際に課題となる可能性があります。

操作ログによる監査

次に、「操作ログ」型の監査ログです。このタイプの最大のメリットは、操作の詳細さと検索性にあります。操作の各ステップがテキストで記録されるため、操作の詳細な分析や、特定の操作を追跡する際に有効です。また、テキストデータは動画に比べて格段に少ないストレージを消費し、長期間の保存が容易です。

ただし、全てがテキスト情報であるため、操作の流れを把握するのが難しいというデメリットがあります。また、ある程度の知識が無いと理解が難しい場合があり、動画型ほど直感的ではありません。

どちらの型が優れているというわけではありません。それぞれにメリットとデメリットがあり、企業のニーズによって最適なものが変わります。次章では、これらの情報をもとに特権ID管理ツールを選ぶ際の考慮すべき要素について詳しく説明します。

7. 特権ID管理ツールの比較ポイント

特権ID管理ツールの選択は、IT環境の安全性と効率性を左右します。そのため、適切な選択をするためには様々な要素を考慮する必要があります。主要な要素は以下の通りです。

- ツールのタイプ

- 監査ログの形式

- コスト

- 使いやすさ

- 導入の容易さ

ツールのタイプ

エージェント型は不正アクセスの防御力が高く、詳細な操作ログ取得が可能ですが、システムへの導入と管理が課題です。一方、ゲートウェイ型は一箇所での集約管理が可能で、稼働システムへの影響が小さいですが、冗長化やセキュリティ対策が必要です。

一般的にゲートウェイ型の方が低コストでスピーディーに導入ができると言われています。しかし、ネットワーク構成の変更により、かえってコストが発生してしまうケースも少なくありません。最適な特権ID管理ツールのタイプは、企業ごと、システム構成ごとに異なります。一度、専門家に相談することをオススメします。

WEEDS Trace 特権ID管理ソリューションについて詳しく紹介した資料です。

こんな方におすすめです。

・特権ID管理の必要性を感じている方

・低コストで特権ID管理を導入したい方

・不正アクセスなど情報セキュリティの課題を解決したい方

・特権ID管理ツールについて詳しく知りたい方

監査ログの形式

動画型か操作ログ型のどちらを選ぶかは、監査の目的や資源の制約によります。例えば、インシデント発生後に詳細を調査したいが、担当者のスキルに不安がある場合は、より直感的に分かりやすい動画型の監査ログが適しているでしょう。また、全ての操作をレビューし、不正アクセスやポリシー違反を早期に発見したい場合は、検索性が優れている操作ログ型が適しているといえます。

コスト

ツールの導入費用だけでなく、保守費用や必要となるストレージコストなどのランニングコストも考慮に入れる必要があります。その中でもよくご相談の声をいただくのが、更改費用です。製品によっては、サーバーの更改時にライセンス費用が新たに発生するケースもあるので、事前に確認し考慮する必要があります。

特権ID管理ツールの導入には高額な費用がかかることが多く、特に中小企業や限られたリソースで運営している企業にとって、導入は大きな負担となります。コストを抑えつつ効果的な特権ID管理を実現するための具体的な方法は以下のコラムで詳しく解説しています。ぜひご覧ください。

使いやすさ

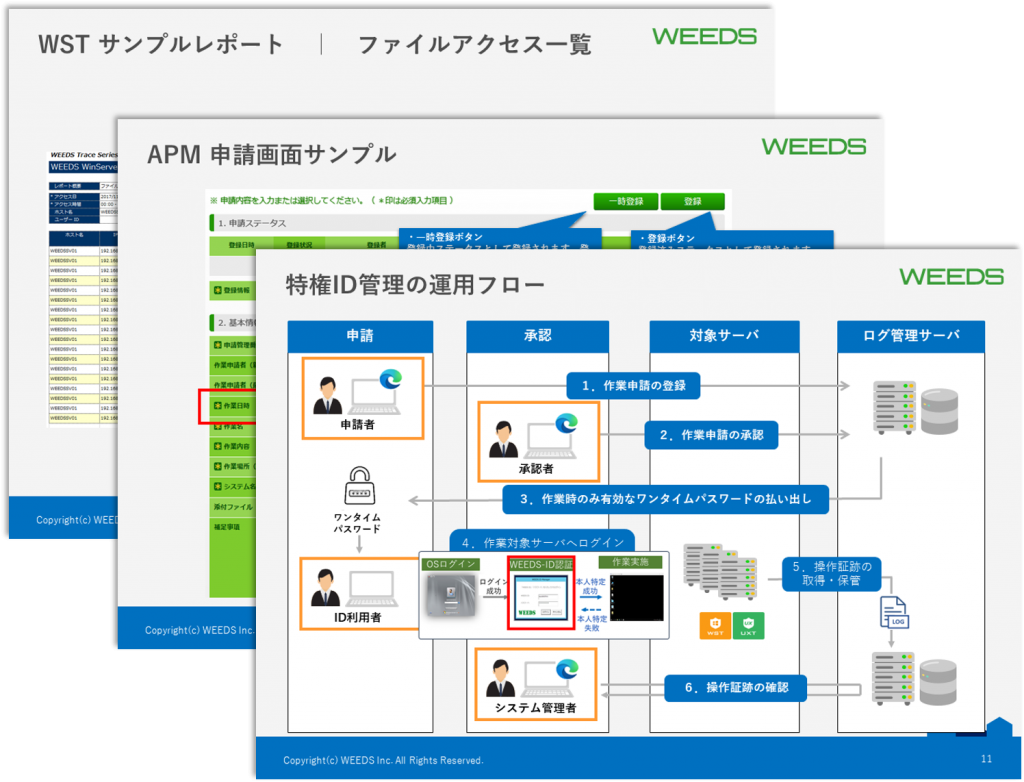

特権ID管理ツールにおいても、使いやすさは重要な要素になります。複雑な操作や理解しにくい表示は誤操作を誘発し、セキュリティインシデントにつながる可能性があります。また、ツールが提供するレポートやダッシュボード機能も考慮する必要があります。一覧性の高いダッシュボードや詳細なレポートは、監視や運用状況の把握、分析に役立ちます。

導入の容易さ

ソフトウェアの導入は手間と時間がかかる場合があります。ツールのインストールや設定、統合が容易なものを選ぶことは、導入時の負担を軽減します。本番稼動中であったり、オンプレやクラウド、複数拠点の場合など、システムの構成によって最適なツールは異なります。自社の構成にあったツールを選択することは、導入時の負担軽減の大きな一歩となるでしょう。

以上の要素を総合的に評価し、自社のニーズに最も合致したツールを選ぶことが求められます。最後の章では、本コラムの要点をまとめ、一歩進んだ特権ID管理の方針について語ります。

8. まとめ

このコラムを通じて、特権ID管理ツールの重要性とその選択について深く掘り下げてきました。特権ID管理ツールは、エージェント型とゲートウェイ型の二つの主要なタイプに分けられます。それぞれが異なる特性を持ち、各組織のニーズに合わせて選択することが求められます。

監査ログという機能は、企業のセキュリティを強化する上で欠かせない要素です。動画型と操作ログ型、二つの異なる形式が存在し、それぞれが特定のシチュエーションに対して優位性を持ちます。必要な監査ログの形式を選択することで、より効率的なシステム管理が可能となります。

ツールを選択する際には、その種類や監査ログの形式だけでなく、コスト、使いやすさ、そして導入の容易さといった要素を総合的に評価することが重要です。

特権ID管理ツールは、システムを運用する上での重要なパートナーです。適切な選択を行うことで、セキュリティを強化し、システムの運用効率を向上させることができます。これが特権ID管理ツールの役割とその選択に対する我々の理解です。皆様もこの知識を生かし、より安全かつ効率的なIT環境の構築に役立てていただければ幸いです。

WEEDS Trace 特権ID管理ソリューションについて詳しく紹介した資料です。

こんな方におすすめです。

・特権ID管理の必要性を感じている方

・低コストで特権ID管理を導入したい方

・不正アクセスなど情報セキュリティの課題を解決したい方

・特権ID管理ツールについて詳しく知りたい方