失敗しない特権ID管理の始め方!成功への実践的アプローチ

WEEDS Trace 特権ID管理ソリューションについて詳しく紹介した資料です。

こんな方におすすめです。

・特権ID管理の必要性を感じている方

・低コストで特権ID管理を導入したい方

・不正アクセスなど情報セキュリティの課題を解決したい方

・特権ID管理ツールについて詳しく知りたい方

1. 特権ID管理の基本

近年、特権ID管理への注目度が高まっています。サイバーセキュリティの脅威が増大し、企業が直面するリスク管理と軽減がより重要になっているからです。特権アカウントは攻撃者にとって魅力的なターゲットであり、これらが悪用された場合、企業のシステムやデータに重大な損害を与える可能性があります。そのため、特権IDの適切な管理は、企業のセキュリティ体制を強化する上で不可欠な要素となっています。

特権IDとは

特権IDとは、システムやデータベース、アプリケーションに対して高いレベルのアクセス権限を持つユーザーアカウントのことを指します。これらのアカウントは、システムの管理、設定変更、重要データへのアクセスなど、通常のユーザーよりも多くの権限を持ちます。例えば、システム管理者やデータベース管理者のアカウントがこれに該当します。

特権ID管理の重要性

特権IDを適切に管理することは、企業のセキュリティを確保する上で極めて重要です。不正アクセスや内部からの脅威に対して、特権IDは主要な攻撃対象となり得ます。もし特権IDが悪用された場合、企業の重要な情報が漏洩するだけでなく、システムが破壊される可能性もあります。

適切な特権ID管理を行うことで、以下のようなリスクを軽減できます。

- 不正アクセスによる情報漏洩の防止

- 内部脅威によるシステムへの不正操作の防止

- コンプライアンス要件の遵守

実際に、大規模な情報漏えい事件の多くは、特権IDの不正利用が原因で顧客情報や機密データの流出につながっています。実際の事例については、別のコラムで詳しく解説していますので、そちらをご覧ください。

⇒ コラム:個人情報900万件の流出、なぜ大規模な漏えい事件が起こるのか?

特権ID管理の実践

特権ID管理を実践するには、以下のようなアプローチが考えられます。

- アクセス権限の最小化: 必要な業務のみにアクセス権限を限定し、不要な特権アクセスを削除します。

- 適切なパスワード管理: パスワードの再利用や共有の禁止やパスワードの定期的な変更を行います。

- 定期的なレビュー: 特権IDの使用状況を定期的にレビューし、不適切なアクセスがないか監視します。

特権ID管理を適切に行うことは、企業のセキュリティ体制を大きく強化します。これらのアプローチを実践することで、重要な情報資産の保護につながり、セキュリティインシデントのリスクを減少させることが可能になります。

特権ID管理についてさらに詳しく知りたい方は、以下のコラムをご覧ください。このコラムでは、特権ID管理の基本とその重要性について詳しく解説しています。

⇒ 特権ID管理とは?基礎知識やID管理との違いをわかりやすく解説

2. 特権ID管理に求められる要素

特権ID管理は、組織の情報セキュリティ体制を強化する上で不可欠なプロセスです。この章では、効果的な特権ID管理を実現するために必要な主要な要素を詳しく解説します。適切にこれらの要素を実施することで、不正アクセスのリスクを著しく減少させ、情報セキュリティを守ることができます。

最小権限の原則

特権IDは、システムやデータへ広範囲にわたるアクセス権を提供します。そのため、これらのアカウントのアクセス管理を厳格に行うことが極めて重要です。安全なアクセス管理のためには、最小権限の原則を適用し、特権アクセスが本当に必要なユーザーのみに限定されるようにします。

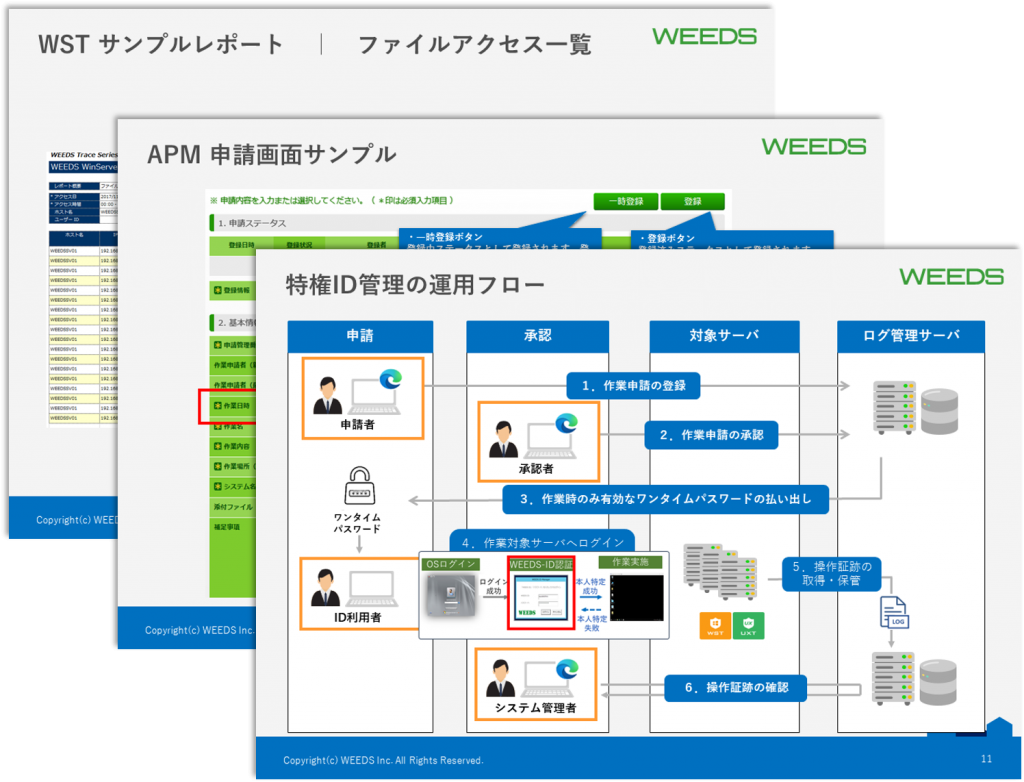

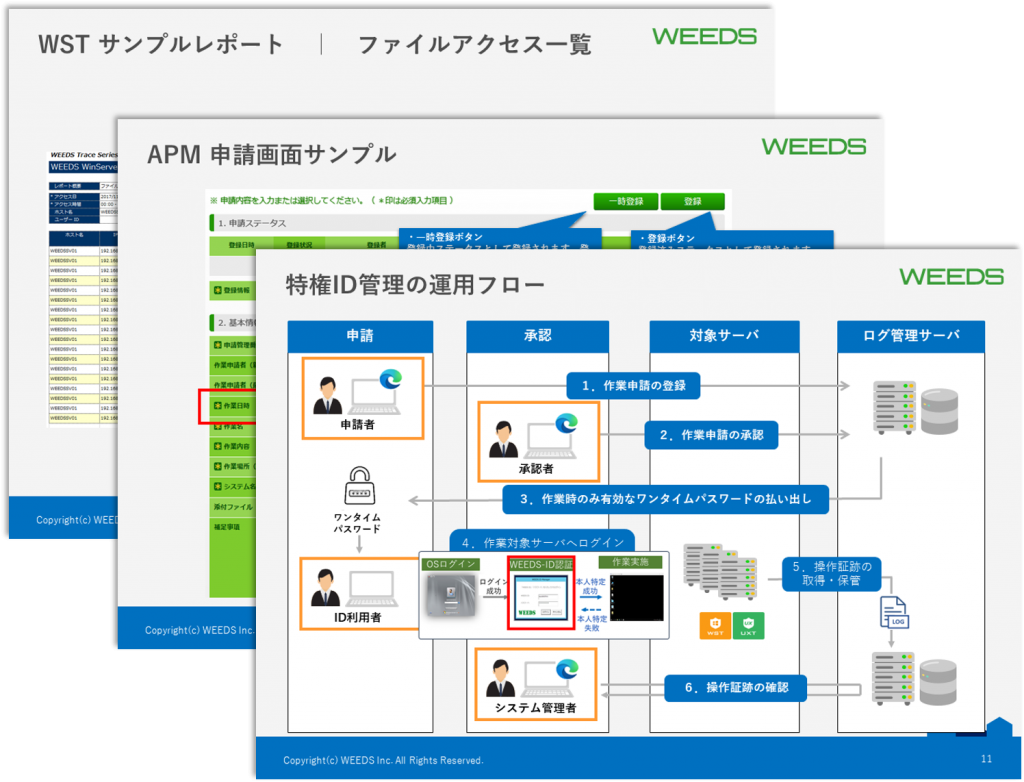

申請承認フローによる権限付与

特権ID管理の中心的な要素は、必要な作業のみに権限を付与するための申請承認フローです。このプロセスでは、ユーザーが特定のタスクやシステムへのアクセス権を要求し、その要求が適切に評価され承認されるまでアクセスは付与されません。この手順により、不必要な権限が割り当てられるリスクを最小限に抑えることができ、セキュリティの強化につながります。

監視とログ管理

特権IDによるすべてのアクセスや活動は、監視されログに記録されるべきです。この実践により、異常な行動を迅速に検出し、セキュリティインシデントが発生した場合に迅速な原因究明が可能となります。効率的なログ管理は、インシデント対応時間の短縮と組織のリスク管理に不可欠です。

定期的なレビューと監査

特権IDの利用状況は、定期的にレビューされる必要があります。これにより、不要となった特権アクセスを削除し、付与されている権限がユーザーの現職務に適しているかを確認します。また、定期的な内部または外部監査を通じて、特権ID管理プロセスの遵守状況を評価することも重要です。

特権IDの管理はどの企業においても重要な取り組みです。しかし、多くの企業でその運用が課題となっています。特権ID管理の失敗事例から学び、効果的な対策を講じることで、より強固なセキュリティ体制を構築することが可能です。

次のコラムでは、特権ID管理における失敗事例とその対策について詳しく解説しています。特権ID管理の成功に向けた第一歩として、ぜひご一読ください。

3. 効率的な運用フローの具体例

特権ID管理の効果的な運用は、組織のセキュリティ体制を強化し、重要な情報へのアクセスを保護します。実際に行われている特権ID管理方法について、運用フローを3つのレベルに分けて紹介します。

Level 1:サーバー利用時の台帳管理

最初のステップとして、サーバーや重要システムへのアクセス時に台帳への記録を義務付けます。作業者、日時、使用したユーザーアカウントを手書きまたはデジタルフォーマットで記載し、誰がいつどのシステムにアクセスしたかを追跡可能にします。この手法はシンプルでコストがかからない一方で、記録の精度や後追いでの確認作業に時間がかかるというデメリットがあります。

Level 2:ログ取得と監査の実施

台帳管理に加えて、サーバーやシステムからのログ情報を定期的に収集し、手動で監査します。不正なアクセスや怪しい操作を検出するために、ログイン試行、ファイルアクセス、システム変更などのログを確認します。このプロセスでは、セキュリティインシデントの早期発見につながる洞察を得ることができますが、大量のログデータを効率的に分析するためには時間と専門性が求められます。

Level 3:ワンタイムパスワードの手動払い出し

特権アクセスに対する申請と承認プロセスを設け、一時的なパスワードを手動で払い出すシステムを導入します。アクセスが必要な作業者からの申請を受け、管理者が承認とパスワードの発行を行います。このパスワードは、特定のタスクを完了するための期間限定で提供され、使用後は無効化します。この方法では、特権アクセスの管理を強化できますが、パスワードの発行と管理には責任ある対応と厳格なプロセスが必要です。

特権ID管理はセキュリティと効率のバランスを取ることが重要です。台帳管理、ログの監査、ワンタイムパスワードの払い出しは、組織のセキュリティ体制を支える基本的な措置です。これらの手法を適切に実施することで、特権アクセスに関連するリスクを管理し、セキュリティ違反の可能性を最小限に抑えることが可能になります。

WEEDS Trace 特権ID管理ソリューションについて詳しく紹介した資料です。

こんな方におすすめです。

・特権ID管理の必要性を感じている方

・低コストで特権ID管理を導入したい方

・不正アクセスなど情報セキュリティの課題を解決したい方

・特権ID管理ツールについて詳しく知りたい方

4. 特権ID管理の始め方:実践ガイド

特権ID管理の導入は、組織のセキュリティを強化し、運用の効率を向上させるための重要なステップです。多くの企業の特権ID管理の導入をサポートしてきた経験から、まずはログ管理ツールの導入から始めることを推奨します。ログ管理から始めることで既存の運用を踏襲しつつ、徐々に特権ID管理ツールによる自動化された運用へと移行する段階的な導入が可能となります。

この段階的アプローチは、特権ID管理をスムーズに開始するのに役立ち、特権アクセスの管理を効率化し、組織のセキュリティを一層強化できるようになります。

ログ管理ツールを活用した特権アクセスの監査

ログ管理は特権ID管理の基礎となりますが、単にログを収集するだけでは十分ではありません。よくある失敗例として、収集したログの監査が適切に行われず、結果としてログデータが蓄積するだけで何の役にも立たない状態になってしまうことが挙げられます。膨大なログデータの中から重要な情報を見分けることは非常に困難です。

ログ管理ツールを使用することで、この問題を解決し、効率的な監査を実現できます。特権アクセスに関するログ、例えばログインや操作に関する情報をレポート形式で出力し、これらを日次で監査することをおすすめします。このアプローチにより、見るべきログのみを抽出し、セキュリティインシデントの早期発見につながる重要な情報を効率的に識別できるようになります。

特権ID管理ツールによる自動化

特権ID管理のプロセスは、手作業によると非常に時間がかかり、ミスやセキュリティインシデントが発生するリスクを伴います。承認申請からパスワードの払い出し、さらにはログによる作業監査まで、これら全ての作業を手動で行うことは、担当者に大きな負担を与えます。

特権ID管理ツールの導入により、これらのプロセスを自動化し、運用の効率化とリスクの低減を実現できます。自動化により、承認フローやパスワードの管理、作業の監査が簡単かつ確実に行えるようになります。これにより、セキュリティの向上はもちろんのこと、担当者の作業負担を大幅に軽減し、ヒューマンエラーによるリスクを最小限に抑えることが可能となります。

特権ID管理の始め方

特権ID管理を始めるにあたり、ログ管理ツールを使用した監査の開始と、特権ID管理ツールによるプロセスの自動化は、効果的なセキュリティ強化と運用効率の向上を実現するための2つの主要なステップです。これらのツールを適切に活用することで、セキュリティインシデントのリスクを低減し、組織のセキュリティ体制を強化することができます。

特権ID管理ツールについては、こちらのコラムで詳しく説明しています。

5. ステップバイステップで進める特権ID管理の導入

特権ID管理の導入が組織にもたらすセキュリティの強化と運用効率の向上は明らかです。しかし、リソースや予算の制約に直面している企業にとって、その実施は容易ではないかもしれません。そこで重要なのが、現行の運用を維持しつつ、段階的に特権ID管理を導入するアプローチです。この方法なら、導入の負担を最小限に抑えながら、効果的な特権ID管理を実現できます。

特権ID管理ツールの導入を考える際は、段階的に機能を拡張できる製品を選択することをお勧めします。特権ID管理ツールを選定する際の重要なポイントは、拡張時の負担を最小限に抑えることができるかどうかです。拡張性の高いツールを選ぶことで、将来的に必要となる機能やセキュリティ強化措置をスムーズに実装できます。

WEEDS Trace特権ID管理ソリューションなら、ログ管理や特権ID管理のシステム化まで対応しており、必要な機能を選択して導入できるため、運用しながら段階的にセキュリティレベルのスムーズな向上が可能になります。WEEDS Trace特権ID管理ソリューションを導入することで、導入負荷を抑えつつ、効率的かつ柔軟に特権ID管理を行うことが可能になり、セキュリティレベルの継続的な向上を実現できます。

さらに、最新のサイバー攻撃トレンドとそれに対する特権ID管理の対策について詳しく知りたい方は、次のコラムをご覧ください。企業のサービス停止を防ぐための重要な情報が満載です。

⇒ サービス停止の危機!最新サイバー攻撃トレンドと特権ID管理の対策

WEEDS Trace 特権ID管理ソリューションについて詳しく紹介した資料です。

こんな方におすすめです。

・特権ID管理の必要性を感じている方

・低コストで特権ID管理を導入したい方

・不正アクセスなど情報セキュリティの課題を解決したい方

・特権ID管理ツールについて詳しく知りたい方