不正アクセス対策!レベル別のセキュリティ強化実践ガイド

1. 不正アクセスとは

不正アクセスとは何か

不正アクセスは、権限のない者がコンピュータシステムやネットワークに侵入する行為を指します。これは、企業のセキュリティシステムに対する大きな脅威であり、未承認のアクセスによって機密情報が盗まれたり、システムが損傷する可能性があります。

主な攻撃手法とその影響

不正アクセスには様々な手法がありますが、特に代表的なものに以下の攻撃があります。

①バッファオーバーフロー攻撃

この攻撃では、攻撃者はプログラムのバッファを意図的にオーバーフローさせ、任意のコードを実行します。これにより、システムの制御を奪うことが可能になります。

②SQLインジェクション攻撃

攻撃者はデータベースクエリを介して不正なSQLコマンドを注入し、データベースを操作します。これにより、機密データの漏洩や改ざんが発生する可能性があります。

③OSコマンドインジェクション

この攻撃では、攻撃者がシステムの脆弱性を利用して不正なOSコマンドを実行し、システムを制御します。

④総当たり攻撃

攻撃者は可能なすべてのパスワードの組み合わせを試みることで、アカウントにアクセスします。時間がかかるものの、弱いパスワードでは効果的です。

⑤パスワードリスト攻撃

以前のデータ漏洩で公開されたパスワードのリストを利用して、アカウントへのアクセスを試みる攻撃です。

⑥辞書攻撃

攻撃者は、一般的に使用される単語やフレーズを含む「辞書」を用いて、パスワードを推測します。

これらの攻撃方法は、企業にとって重大なセキュリティリスクをもたらします。機密情報の漏洩、システムの損傷、企業の信頼性の低下など、不正アクセスによる影響は深刻です。そのため、これらの攻撃から保護するための対策が不可欠です。

2. レベル1 – 不正アクセス対策の基本

企業が不正アクセスから自身を守る第一歩は、基本的なセキュリティ対策を施すことです。ここでは、特に定期的なバックアップとアクセス権限の適切な設定に焦点を当てます。

定期的なバックアップの重要性

企業にとってデータは非常に価値が高い資産です。不正アクセスによるデータの損失や損害を最小限に抑えるためには、定期的なバックアップが欠かせません。バックアップは、データが何らかの理由で失われた場合に迅速に回復する手段を提供し、ビジネスの中断を防ぎます。重要なのは、バックアップを異なる場所に保存することで、万一の事態に備えることです。

アクセス権限の適切な設定

不正アクセスのリスクはしばしば、アクセス権限の不適切な管理から発生します。企業は従業員に必要なアクセス権限のみを与えることが肝要です。この原則は「最小限の権限」として知られています。例えば、技術部門のスタッフには、人事や経理のシステムへのアクセスを制限することが理想的です。さらに、定期的な見直しを通じて不要になったアクセス権限は迅速に削除することが大切です。これにより、不正アクセスの可能性を減らし、企業のセキュリティを強化できます。

3. レベル2 – アクセスログの取得とその分析

不正アクセス対策の次の段階として、アクセスログの取得と分析は不可欠です。これは、証跡を残し、セキュリティ侵害の可能性を検知するための重要なステップです。

アクセスログの取得の重要性

不正アクセスの検出と追跡において、アクセスログは貴重な情報源となります。ログには、誰がいつどのシステムにアクセスしたかという詳細が記録されています。これにより、通常のパターンと異なるアクセスがあった場合にすぐに識別することが可能になります。また、万が一のデータ漏洩や不正アクセスが発生した場合でも、ログは問題の原因を突き止めるための糸口となります。

ログ分析の手法

ログの分析では、異常なアクセスパターンや不審な挙動を発見することが目的です。例えば、通常とは異なる時間帯のアクセスや、短期間に多数のログイン失敗が起こるなど、普段とは異なる行動は警戒信号となります。

こういった分析には、自動化ツールを用いるのが一般的です。これらのツールは、大量のログデータをリアルタイムで解析し、異常なパターンや潜在的なセキュリティ侵害の兆候を監視します。特に大量のデータが生成される環境では、人間の目では捉えきれないほどの細かいデータも、これらのツールによって迅速に分析されます。

ログ分析における主な目的は、不正アクセスの兆候を早期に検知し、迅速な対応を可能にすることです。例えば、通常とは異なる時間帯のログイン試行や、通常はアクセスしないリソースへのアクセスなどが検出された場合、これらは不正アクセスの可能性が高いと判断されます。

ログ分析のポイント

実際にログ分析を行う際は、以下のポイントに注意を払うことが重要です。

①ログの網羅性

システム全体のログを集め、分析することで、網羅的な監視が可能になります。抜け漏れなくログを収集することが重要になります。

②定期的なレビュー

ツールによる分析に加え、定期的にレビューを行い、漏れや誤検知をチェックします。

③アラートの設定

重要なイベントや異常な活動が検出された際には、即時に通知するシステムを設定します。

4. レベル3 – 高度なセキュリティ対策

不正アクセスへの対策には、高度なセキュリティ対策が欠かせません。この段階では、特にパスワード管理、ユーザアカウントの監視、そして特権ID管理の導入が重要となります。

パスワード管理

不正アクセスを防ぐ基本として、強力なパスワードポリシーの確立が求められます。企業はパスワードの複雑性を高め、定期的な変更と多要素認証を導入することが望ましいです。これらの措置は外部攻撃者による不正アクセスや内部からの証跡を防ぐ上で重要です。

ユーザアカウントの監視

ユーザアカウントの監視を通じて、内部脅威や異常な動きを早期に発見することが可能です。定期的なレビューとアクティビティの追跡により、不正アクセスの証跡を特定し、対策を講じることが重要です。

特権IDの管理

特権IDの管理は、システム内での高権限アクセスを管理し、セキュリティを大きく向上させることができます。特権IDは、システムの重要部分への広範なアクセス権を持つため、これらのアカウントが悪用されると大規模なセキュリティ侵害につながるリスクがあります。したがって、これらの特権IDに関しては、承認された作業のみに利用を限定し、操作者を特定できるようにする必要があります。IDとパスワードの共有は、問題発生時の原因究明を困難にし、セキュリティ侵害のリスクを高めるため避けるべきです。特権ID管理ツールの導入により、アクセスの承認、追跡、監査が可能となり、セキュリティ侵害のリスクを大幅に減少させます。

これらの対策を実施することで、不正アクセスのリスクを軽減し、企業のセキュリティ体制をより強固なものにすることができます。証跡の追跡と適切な対応により、企業はより安全な運用環境を確保することが可能となります。

5. 特権ID管理ツールの導入メリット

特権ID管理ツールの導入には、セキュリティ強化や業務効率の向上など、多くのメリットがあります。以下では、その主要な利点を詳述します。

利用者の特定や追跡の効率化

特権ID管理ツールは、ユーザーの行動を詳細に記録することで、セキュリティを大幅に強化します。このツールを用いることで、各ユーザーのアクセスログを追跡し、分析することが容易になります。これにより、不正アクセスやデータ侵害の兆候を迅速に特定でき、異常な操作やポリシー違反を早期に検出し、これを防止することが可能になります。結果として、セキュリティインシデントのリスクを大幅に低減できます。

パスワード管理の強化

特権ID管理ツールには、パスワードの安全性を高める機能も備わっています。パスワードの自動変更や複雑性の強制により、弱いパスワードに起因するセキュリティリスクを減少させます。また、ユーザーのIDとパスワードを一元管理することで、アクセス権が適切に付与されることを保証し、業務の効率化と従業員の生産性向上にも寄与します。

監査要件への対応

特権ID管理ツールは、内部統制や監査対応においても重要な役割を担います。ユーザーアクティビティの記録を通じて、どのユーザーがいつどの情報にアクセスしたかを明確にすることができます。これにより、企業は厳しい監査要件を満たし、コンプライアンスのリスクを軽減することが可能です。

特権ID管理ツールの導入は、セキュリティの強化、業務の効率化、監査要件への対応など、企業にとって多方面にわたる利点をもたらします。これらのメリットにより、特権ID管理ツールは不正アクセス対策の重要な要素となります。

WEEDS Trace 特権ID管理ソリューション

WEEDS Traceなら利便性とセキュリティを両立させながらゼロトラストモデルの構築に貢献できます。

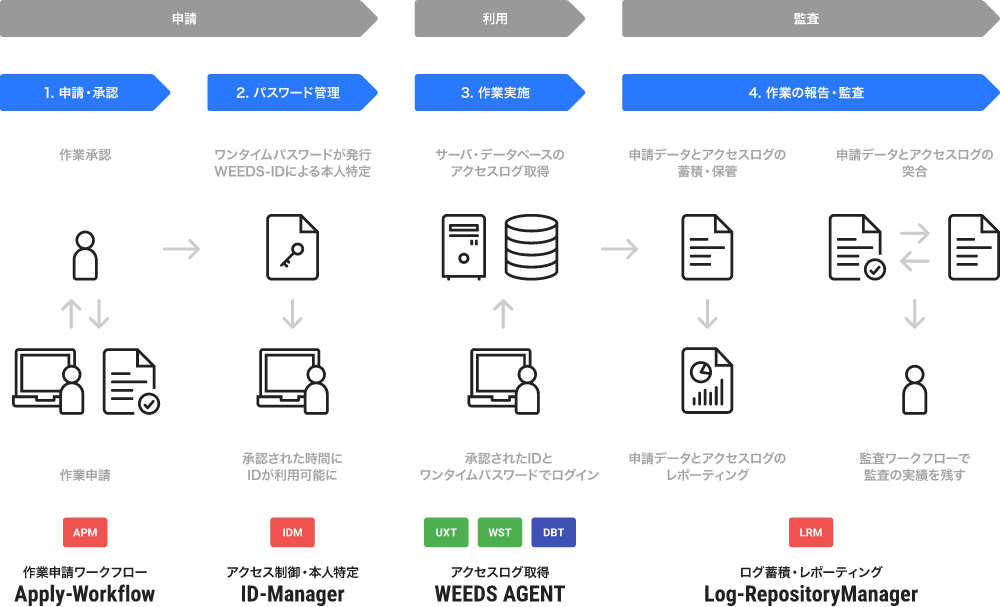

申請ベースのアクセス制御の効率化

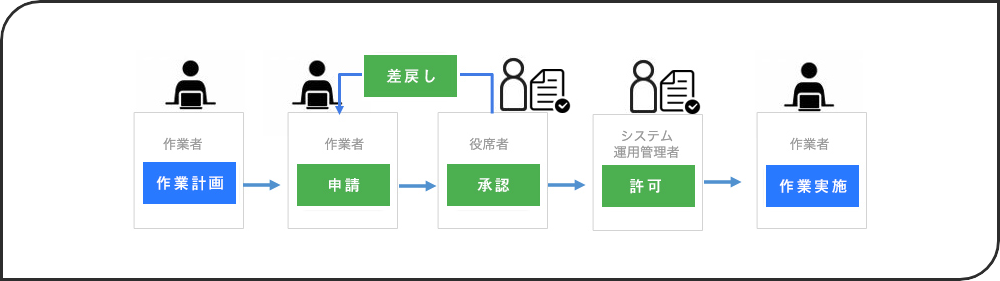

WEEDS Traceでは、特権IDの利用日時や利用ユーザー、対象サーバなど必要情報の申請を行い承認者に承認されることで、その後のパスワード払出から作業後の申請情報と操作内容の紐づけまで一連で管理できるため、業務効率を落とさずに強力なアクセス制御が実現できます。

申請承認ワークフロー機能について詳しくはこちら

抜け漏れのないセキュリティ強化

WEEDS Traceは、監査対象サーバーに直接インストールするエージェント型の特権ID管理ソリューションです。ゲートウェイ型のソリューションと違い、どのような経路のアクセスにも対応できます。WEEDS Traceなら抜け漏れのないセキュリティ対策が実現できます。

監査対応コストのダウン

WEEDS Traceは、監査や規制遵守のための「申請」から「利用」、そして「監査」までのプロセスをスムーズに管理することで、監査対応のコストを削減します。また、各段階でのデータの一貫性と透明性が保たれ、人為的なミスや不正確な情報に基づくリスクを最小限に抑えることが可能になります。

特権ID管理ならウイーズ・システムズにご相談を

ウイーズ・システムズ株式会社は、創業からアクセスログ一筋のセキュリティ専門企業です。内部統制や各種ガイドラインへの対応、情報漏えいなどシステムセキュリティに関するご相談を受け付けております。

特権ID管理における様々な課題にウイーズ・システムズ株式会社が開発・販売する WEEDS Trace「特権ID管理ソリューション」が貢献します。WEEDS Trace「特権ID管理ソリューション」は、特権IDを一貫して統制・管理できる機能を提供しており、情報セキュリティの強化と業務効率の向上が実現できます。

ぜひウイーズ・システムズ株式会社のWEEDS Trace「特権ID管理ソリューション」のご利用をご検討ください。