成功事例で学ぶ!特権ID管理の効果的な実践と成果

WEEDS Trace 特権ID管理ソリューションについて詳しく紹介した資料です。

こんな方におすすめです。

・特権ID管理の必要性を感じている方

・低コストで特権ID管理を導入したい方

・不正アクセスなど情報セキュリティの課題を解決したい方

・特権ID管理ツールについて詳しく知りたい方

1. 特権ID管理とは

特権ID管理は、企業のITセキュリティ体制を強化する上で欠かせない要素です。特権IDとは、システムやデータへ広範なアクセス権を持つアカウントを指し、管理者権限やルートアクセス権を有するユーザーのIDです。Windowsでは「administrator」、UNIXやLinuxでは「root」がこれにあたります。これらのアカウントは、システム設定変更、ユーザーアカウント管理、重要データへのアクセスなど多岐にわたる操作が可能であり、セキュリティ上非常に重要です。

特権IDがもたらすリスクは、その強力な権限ゆえに非常に大きく、不正アクセスや内部からの悪意ある利用が発生した場合、企業に甚大な損害を与えかねません。特権アカウントの悪用によるサイバー攻撃では、機密情報の漏洩やシステムの破壊が引き起こされることがあります。

適切な特権ID管理を行うことで、アクセス権の適切な割り当て、不正利用の防止、監査証跡の確保が可能となり、規制遵守の要件を満たす上でも重要な機能を担います。特権IDは、通常のユーザーIDと比べて遥かに高いレベルのアクセス権限を持つため、その管理には特別な注意が必要です。適切な特権ID管理を行うことで、組織はセキュリティインシデントのリスクを大幅に軽減し、情報資産を守ることができます。特権ID管理は、現代のセキュリティ環境において不可欠なプラクティスであり、その重要性は日々高まっています。

特権ID管理についてさらに詳しく知りたい方は、以下のコラムをご覧ください。このコラムでは、特権ID管理の基本とその重要性について詳しく解説しています。

⇒ 特権ID管理とは?基礎知識やID管理との違いをわかりやすく解説

2. 特権ID管理を成功させるために

特権ID管理は、企業のセキュリティ強化とデータ侵害のリスク削減に不可欠です。特権ID管理を成功させるための実践的なステップを紹介します。

ステップ1: 現状分析とリスク評価

最初のステップでは、組織内の全特権アカウントを特定し、各アカウントが持つアクセス権限の範囲を把握します。次に、これらのアカウントに関連するリスクを評価し、管理の優先順位を設定します。

ステップ2: ポリシーの策定

明確な特権ID管理ポリシーを策定します。このポリシーには、特権アクセスの使用方法、監査プロセスなどが含まれます。ポリシーは、組織のセキュリティ基準とコンプライアンス要件を満たすように設計する必要があります。

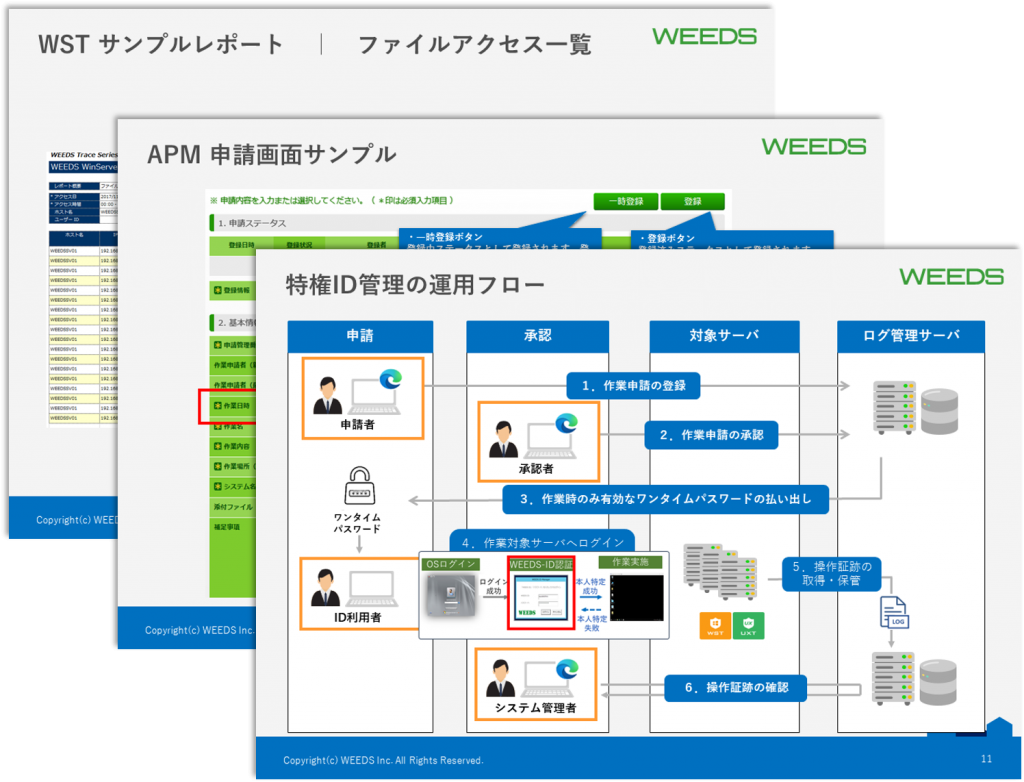

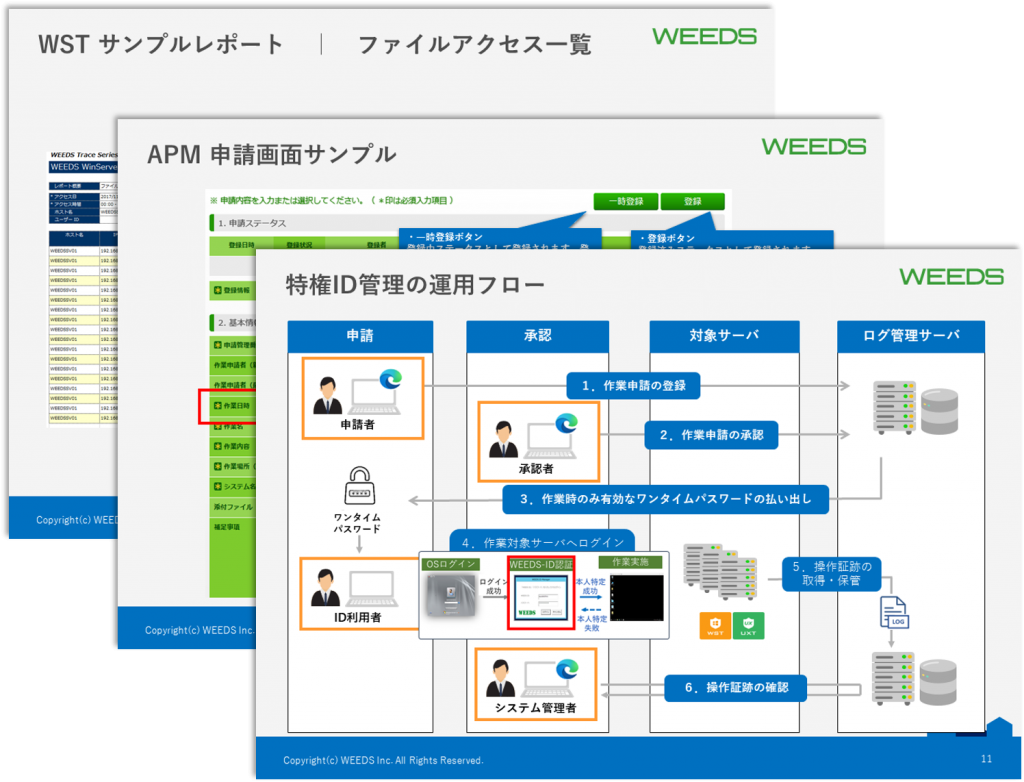

ステップ3: 承認ベースの利用

特権IDの使用は厳格に制御されるべきで、承認された作業に限定します。特定のプロジェクトや作業のために一時的に特権アクセスを許可し、作業終了後はそのアクセス権を回収する必要があります。このプロセスは、特権IDのパスワードを作業が必要な時だけ一時的に設定し、使用後に都度変更することで、ワンタイムパスワードとして機能させる方法により強化されます。

ステップ4: 定期的な監査とレビュー

特権アカウントとその作業は定期的に監査され、レビューを受ける必要があります。これにより、不要になったアカウントの削除や、過剰な権限の調整が可能になります。また、特権アクセスによる作業を監視することで、不審な活動やポリシー違反を早期に発見し、対処する体制を整えます。

組織がこれらのステップに従って特権ID管理プログラムを実施することで、セキュリティ対策を強化し、データ侵害のリスクを大幅に減少させることが期待されます。特権ID管理導入の方法について詳しく知りたい方はこちらのコラムをご覧ください。

3. 特権ID管理の導入事例

Case1 ログ管理ソリューションで特権ID管理を実現

課題

ある企業では、収集されたイベントログが活用されず、ただ貯められるだけという状態でした。さらに、特権IDの共有が行われていたため、誰がどの操作を行ったのかを特定することが困難で、ログの削除や改ざんのリスクもありました。

実施した対策

この企業は、限られた予算で特権ID管理を実現するため、ログ管理ツールとIDの手動管理のハイブリットな運用を採用しました。

ログ管理ツールを導入することで、自動でログを管理し、削除や改ざんを防ぐ体制を確立しました。特権IDの利用時には台帳に記載する方法で特権IDを管理しています。現場での対応を考慮し、まずはログインの記録と台帳の情報を定期的に照合し、一致するかどうかを確認することから特権ID管理を始めました。初期段階では台帳とログの不一致もありましたが、従業員への徹底的な周知と教育により、現在は適切に運用できる体制が整いました。

今後の展望

管理するサーバーの台数と作業者が増加する見込みであるため、作業効率の大幅な向上を目指しています。具体的には、作業申請のワークフローを導入し、これまで手動で行っていたプロセスを自動化することで、時間の節約とエラーの削減を図ります。この自動化により、複数のサーバーをスムーズかつ迅速に管理できるようになることが期待されており、全体の業務フローが効率的になることで、作業者の負担も大幅に軽減される見込みです。

Case2 特権ID管理ソリューションで管理の自動化を実現

課題

ある別の企業では、特権IDを手動で台帳に記録して管理していましたが、この方法では多くのヒューマンエラーが発生していました。具体的には、台帳への記載ミスやアカウントの発行ミス、削除漏れなどが問題となっており、これらのミスは監査の際にも指摘されました。これにより、セキュリティと運用の両面でリスクが高まっており、より確実で効率的な管理方法への改善が求められている状況です。

実施した対策

特権ID管理ソリューションを導入し、特権IDの管理を全面的に自動化しました。このシステムでは、申請されたアクセスと実際の利用を照合し、未承認のアクセスがないかを徹底的にチェックします。さらに、生成されるレポートは監査証跡として保管され、レビューや監査において重要な役割を果たします。この自動化により、セキュリティの強化と運用の透明性が大きく向上し、組織全体のコンプライアンスと効率が促進されました。

今後の展望

特権ID管理ソリューションの導入により、特権ID管理を自動化することができました。これにより、監査への迅速な対応が可能となり、日々の作業も格段に効率化されました。今後はさらに、セキュリティ対策を進化させるため、特権IDだけでなく他のログ情報にも目を向け、不正な権限昇格や特権IDの奪取を防ぐための予防的な監視体制の構築を検討しています。これにより、企業のセキュリティ環境をさらに強化し、将来的な脅威にも効果的に対応できる体制を築いていく計画です。

4. 企業ごとに適切なソリューションは異なる

特権ID管理は企業の情報セキュリティ強化に不可欠ですが、高額なソリューションの導入が唯一の選択肢ではないことが重要です。コスト効率の良いセキュリティ対策を実現するためには、対象範囲の選定と運用方法がポイントとなります。

特に、特権ID管理の適用範囲を絞り込むことは、管理負担とコストの両方を削減する効果的な手段です。また、既存のソリューションと手動管理を組み合わせたハイブリッド方式を採用することで、柔軟かつ効率的な運用が可能になります。

さらに、企業内のセキュリティ意識向上のために従業員への教育を徹底することも、高価なソリューションに頼ることなくセキュリティレベルを上げる一助となります。このようなアプローチは、特に予算に制約のある中小企業やコストを特に意識する企業にとって有益です。

ただし、実際には人手不足の問題も存在し、手動での管理だけではすべてのセキュリティニーズに対応するのが難しい場合もあります。そのため、企業が持続的な成長を遂げ、安定したシステム運用を実現するためには、適切な特権ID管理ソリューションの導入が不可欠です。これにより、リソースの効率的な配分と、全体的なセキュリティ強化が図れることでしょう。

特権ID管理ツールの導入には高額な費用がかかることが多く、特に中小企業や限られたリソースで運営している企業にとって、導入は大きな負担となります。コストを抑えつつ効果的な特権ID管理を実現するための具体的な方法は以下のコラムで詳しく解説しています。ぜひご覧ください。

WEEDS Trace 特権ID管理ソリューションについて詳しく紹介した資料です。

こんな方におすすめです。

・特権ID管理の必要性を感じている方

・低コストで特権ID管理を導入したい方

・不正アクセスなど情報セキュリティの課題を解決したい方

・特権ID管理ツールについて詳しく知りたい方