個人情報の最後の砦 – 最新サイバー脅威からの防衛策

WEEDS Trace 証跡管理ソリューションについて詳しく紹介した資料です。

こんな方におすすめです。

・ISMSやガイドラインなどの対応を検討している方

・効率的にシステムの監査運用をしたい方

・不正アクセスなど情報セキュリティの課題を解決したい方

・ログ管理ツールについて詳しく知りたい方

- サイバー脅威と情報漏えい

- サプライチェーンリスクと情報漏えい

- ゼロデイ攻撃と情報漏えいのリスク

- マルウェアと情報漏えいのリスク

- 総合的な防御策とシステム管理者の役割

- サイバー攻撃対策の最後の砦 – WEEDS Traceによる情報漏えい対策

1. サイバー脅威と情報漏えい

情報社会の進展とともに、私たちの生活は便利になる一方、新たなサイバー脅威も日々出現しています。これらの脅威は、個人情報の流出や情報漏えいによる組織のビジネス上のデータの危険に晒されるなど、多岐にわたるリスクをもたらしています。そして、その影響は経済的損失から信頼の失墜、法的な問題に至るまで非常に深刻です。

現代のシステムはネットワークを介して数多くのデバイスやサービスと繋がり、情報漏えいや個人情報の取り扱いにリスクは年々増しています。新しい技術の登場は、利便性をもたらす一方で、新たな攻撃の方法や手口を生んでいます。特に、サプライチェーンリスク、ゼロデイ攻撃、マルウェアは、個人情報を守る上でのサイバーセキュリティの分野で頻繁に取り上げられるキーワードとなっています。

サプライチェーンリスクは、取引先やサプライヤーを通じて生じる情報漏えいのリスクを指し、多くの企業が影響を受ける可能性があります。一方、ゼロデイ攻撃は未知の脆弱性を突く攻撃であり、防御が難しいとされています。そして、マルウェアは悪意のあるソフトウェアで、個人情報の流出や情報漏えいを引き起こす可能性があります。

これらの脅威にどのように立ち向かうべきか、そして最新の攻撃手法にどう対応していくべきかは、企業にとっての日々の課題となっています。完全なセキュリティは難しいとされる中で、情報漏えいや個人情報の流出リスクを最小限に抑えるための知識と対策が求められています。

個人情報保護には、早期に不審な操作を発見・対応することが必要です。「WEEDS Trace」は完璧なアクセスログを提供し、すべての操作を追跡します。これにより、内部からの不正行為の抑止や、不正アクセスの早期発見に貢献します。また、万が一のインシデント時でも、これらのログを基に詳細な調査を行うことができます。

製品資料|証跡管理「WEEDS Trace」

・Windowsサーバー向け製品「WEEDS WinServer Trace」の紹介

・UNIX系サーバー向け製品「WEEDS UNIX Trace」の紹介

・データベース向け製品「WEEDS DB Trace」の紹介

2. サプライチェーンリスクと情報漏えい

サプライチェーンリスクは、昨今の組織やビジネスにおけるセキュリティ対策の中で、特に注意が必要な領域のひとつとなっています。このリスクは、多くの組織が自らのビジネス運営のために第三者のサービスや製品を利用している現代において、ますます増大しています。

サプライチェーンリスクとは

ここでのサプライチェーンリスクとは、企業が取引先やサプライヤーとの関係を通じて直面するセキュリティ上の脅威を指します。このリスクは、取引先の脆弱性やセキュリティ上の不備が原因で、自社の情報漏えいや個人情報の流出の可能性を高めるものです。

サプライチェーンリスクの具体的な例

具体的な例として、自社が十分なセキュリティ対策を講じていても、取引先のセキュリティ対策が不十分な場合、攻撃者はその取引先を突破点として情報漏えいを試みることができます。具体的には、攻撃者は取引先を通じて自社のネットワークに侵入し、個人情報や他の重要な情報を盗み出すリスクがあります。このように、取引先企業のセキュリティの弱さが、自社のセキュリティリスクとなることがサプライチェーンリスクの一例となります。

サプライチェーンリスクの影響

サプライチェーンリスクの影響は深刻です。もし、情報漏えいが起こってしまったら経済的な損失だけでなく、ブランドイメージの低下や顧客からの信頼喪失といった長期的なダメージをもたらす可能性があります。自社は十分なセキュリティ対策を実施していても、取引先企業のセキュリティ対策の状況を把握していない場合は、そこに情報漏えいのリスクが隠れているかもしれません。

3. ゼロデイ攻撃と情報漏えいのリスク

ゼロデイ攻撃は、サイバーセキュリティの専門家たちが特に警戒する脅威の一つで、情報漏えいや個人情報の流出の大きな原因となります。この攻撃は、未知の脆弱性を利用し、攻撃者がこれを悪用すると大規模な情報漏えいを引き起こす可能性があります。

ゼロデイ攻撃とは

ゼロデイ攻撃とは、ソフトウェアやハードウェアの開発者自身が存在を知らない、または修正パッチがリリースされていない脆弱性を悪用した攻撃を指します。これは「0-day」つまり、開発者がこの脆弱性に対処する時間が「0日」であることから、この名が付けられました。

過去の主要なゼロデイ攻撃事例

過去には、ゼロデイ攻撃を利用した多くの事例が発生しています。代表的なものとしては、以下のような事例が挙げられます。

- Microsoft Exchange Serverの脆弱性:2021年初め、Microsoft Exchange Serverの複数のゼロデイ脆弱性が悪用される攻撃が確認されました。攻撃者はサーバーにアクセスし、データの盗難やマルウェアの展開が可能となりました。

- WannaCryランサムウェア:2017年に発生したこの攻撃は、未知のWindows脆弱性を悪用し、世界中のコンピュータを感染させました。

- Adobe Flashの脆弱性:何度もゼロデイ攻撃の手法が利用されており、これを利用した攻撃が頻発していました。

これらの攻撃は、未知の脆弱性を利用して情報漏えいを引き起こす恐れがあります。

情報漏えいを防ぐためのゼロデイ攻撃対策

ゼロデイ攻撃から情報漏えいを防ぐための対策は難しいですが、以下の方法でリスクを軽減できます。

- システムの速やかなバージョンアップ:セキュリティ脆弱性の修正を含むシステムの更新を速やかに適用することで、既知のセキュリティ脆弱性を修正し、情報漏えいのリスクを低減できます。

- セキュリティ情報の迅速な共有:脆弱性や攻撃手法に関する最新の情報を共有し、情報漏えいを防ぐための迅速な対応を心掛ける。

- セキュリティソフトウェアの利用:情報漏えいを防ぐため、最新のセキュリティソフトウェアを使用して、不正アクセスや攻撃を早期に検知し、ブロックする。

ゼロデイ攻撃は、未知の脆弱性を狙った攻撃であり、情報漏えいの大きなリスクとなります。適切な対策を講じることで、このリスクを最小限に抑えることができます。

WEEDS Trace 証跡管理ソリューションについて詳しく紹介した資料です。

こんな方におすすめです。

・ISMSやガイドラインなどの対応を検討している方

・効率的にシステムの監査運用をしたい方

・不正アクセスなど情報セキュリティの課題を解決したい方

・ログ管理ツールについて詳しく知りたい方

4. マルウェアと情報漏えいのリスク

マルウェアは、その名前の通り、悪意を持って作成されたソフトウェアで、個人情報の盗難や情報漏えいの主要な原因となります。近年、マルウェアは技術的に進化し、攻撃の手法も多様化してきました。この章では、マルウェアの種類、情報漏えいのリスク、そして防御策について詳しく解説します。

マルウェアの種類と特徴

マルウェアにはいくつかの主要なカテゴリーがありますが、特に個人情報など、重要な情報の漏えいに関連するものを以下に紹介します。

- ウィルス:ファイルやプログラムに感染し、情報漏えいのリスクを持つソフトウェア。

- トロイの木馬:正当なソフトウェアのように見せかけているが、実際には悪意のある動作をするソフトウェア。

- スパイウェア:ユーザーの活動を秘密裏に監視・収集するソフトウェア。

- ランサムウェア:ユーザーのデータを暗号化し、復号化するための身代金を要求するソフトウェア。

これらのマルウェアは、それぞれ異なる手法でコンピューターやネットワークに感染し、被害をもたらします。

近年の注目されるマルウェア攻撃

近年のサイバー攻撃の中でも、特にランサムウェアの攻撃が増加しています。例として、WannaCryというランサムウェアは、2017年に多くの国で企業や政府機関のコンピューターシステムを標的にしました。この攻撃は、数日間で数十万台のコンピューターを感染させ、大きな被害をもたらしました。

また、スパイウェアを利用した国家間のサイバー攻撃も増えてきています。これらの攻撃は、情報収集やスパイ活動を目的としており、高度な技術を持つ組織や国家が背後にいることが指摘されています。

情報漏えいを防ぐマルウェアからの防御策

マルウェアから自身を守るための基本的な防御策は以下の通りです。

- セキュリティソフトウェアの導入:個人情報を守るためには、アンチウィルスやアンチマルウェアソフトウェアを定期的にアップデートし、最新の脅威に対応することが必要です。

- OSやアプリケーションのアップデート:情報漏えいのリスクを減少させるために、セキュリティの脆弱性を修正するパッチを定期的に適用します。

- 添付ファイルやリンクの開封には注意:未知の送信元からのメールの添付ファイルやリンクを開く前に、その信頼性を確認することが重要です。

マルウェアの脅威は日々進化していますが、適切な対策を行うことで情報漏えいのリスクを大幅に減少させることができます。

5. 総合的な防御策とシステム管理者の役割

サイバーセキュリティは、個人情報の保護や情報漏えいの防止など、組織全体の取り組みとして考えるべきです。複数の脅威が連携して情報漏えいを狙う攻撃も増えている現状で、総合的な防御策の構築とシステム管理者の役割の理解が求められます。

3つの脅威を総合的に防ぐためのベストプラクティス

今日の脅威の中には、個人情報を狙ったものも多くあります。セキュリティ対策は、定期的な教育とトレーニングで従業員の意識を高めることが基本です。特に、情報漏えいを招く可能性のある人為的なミスを減らすため、最新の脅威情報を基にした教育を実施すべきです。次に、最新のセキュリティソフトウェアとツールを活用し、個人情報の漏えいを防ぐための体制を整えること。そして、定期的なセキュリティ監査を行い、弱点を特定・修正して、継続的な情報漏えい防止策を実施することが必要になります。

システム管理者としての持続的な学びとアップデートの重要性

システム管理者は、情報漏えいを防ぐための組織の要としての役割を担います。新しい技術やツールの進化、そして個人情報の保護に関する最新の法律や規定に合わせて、知識やスキルを常に更新することが必要です。外部の脅威や組織内の状況を把握し、情報漏えいのリスクを最小化するための適切な対応をとる能力が求められます。脅威から企業を守るために、持続的な学びと個人情報保護への意識を高める姿勢が重要になります。

6. サイバー攻撃対策の最後の砦 – WEEDS Traceによる情報漏えい対策

日々新たな脅威が登場し、どれだけセキュリティ対策をしても、外部からの侵入を完全に防ぐことは不可能です。そこでサイバー攻撃対策の最後の砦として、ウイーズ・システムズは外部からの侵入や不正なアクセスを早期発見することで、被害を最小限に抑えるソリューションを提供します。

外部からの侵入者は、高い権限をもつ「特権ID」を狙います。この特権IDが奪われると、侵入者は機密情報、個人情報、業務情報など、全ての重要な情報へのアクセスが可能となるだけでなく、システムのあらゆる部分にアクセスでき、システムの改ざんや破壊までもできてしまいます。

WEEDS Traceはこの特権IDを効率的に管理し、アクセス制限や不正なアクセスを早期に発見することで、被害を未然に防いだり、最小限に抑えることが可能となります。

アクセス制限機能

独自の認証機能(WEEDS-ID)によりサーバーに不正にログインされても、アクセスを制限することが可能です。この機能は、サーバーにログインした後に、もう一つのログイン認証(本人確認認証)を求めます。この機能により、サーバーにログインしても本人確認が求められるため、不正なログインを防ぐことができます。また、不正な特権IDの利用があった場合、特権IDを利用したユーザーが特定できるため、素早い状況把握が可能になります。

ログインプロセスイメージ

WEEDS Traceは、対象サーバーに直接インストールするエージェント型を採用しています。万が一、OSの認証を突破されてもWEEDS認証によって不正なログインを防ぐことが可能です。

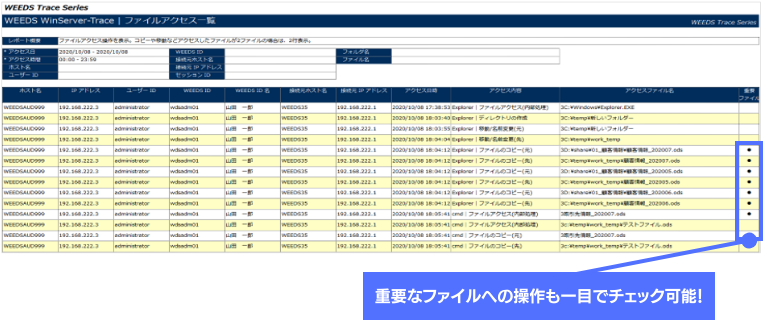

操作ログ取得・管理機能

WEEDS Traceは抜け漏れのない操作ログの取得が特徴となっています。操作ログを活用し、承認されていない特権IDの利用や操作を早期に検知することで、被害を最小限に抑えることが可能になります。また、WEEDS Traceは操作を可視化する豊富なレポートを準備しています。単にアクセスログを一覧化するのではなく、ログインだけの一覧やファイル操作に特化した一覧など目的に沿ったシステム監視運用が可能となります。一部ですが、レポートのサンプルをご紹介します。

レポートイメージ(ログイン一覧)

いつ、誰が、どのサーバーに、どのIDでアクセスしたかを確認することができます。サーバーの利用状況が一覧で確認でき、不正なアクセスの早期発見に貢献します。

レポートイメージ(ファイル操作一覧)

重要なファイルや機密情報へのアクセス監視が可能です。誰がいつどのファイルに何をしたか一覧で確認できます。重要なファイルや機密情報への不正な操作の早期発見に貢献します。

WEEDS Trace(特権ID管理ソリューション)について詳しくはこちらをご覧ください。

特権ID管理ならウイーズ・システムズにご相談を

ウイーズ・システムズ株式会社は、創業からアクセスログ一筋のセキュリティ専門企業です。内部統制や各種ガイドラインへの対応、情報漏えいなどシステムセキュリティに関するご相談を受け付けております。

特権ID管理における様々な課題にウイーズ・システムズ株式会社が開発・販売する WEEDS Trace「特権ID管理ソリューション」が貢献します。WEEDS Trace「特権ID管理ソリューション」は、特権IDを一貫して統制・管理できる機能を提供しており、情報セキュリティの強化と業務効率の向上が実現できます。

ぜひウイーズ・システムズ株式会社のWEEDS Trace「特権ID管理ソリューション」のご利用をご検討ください。