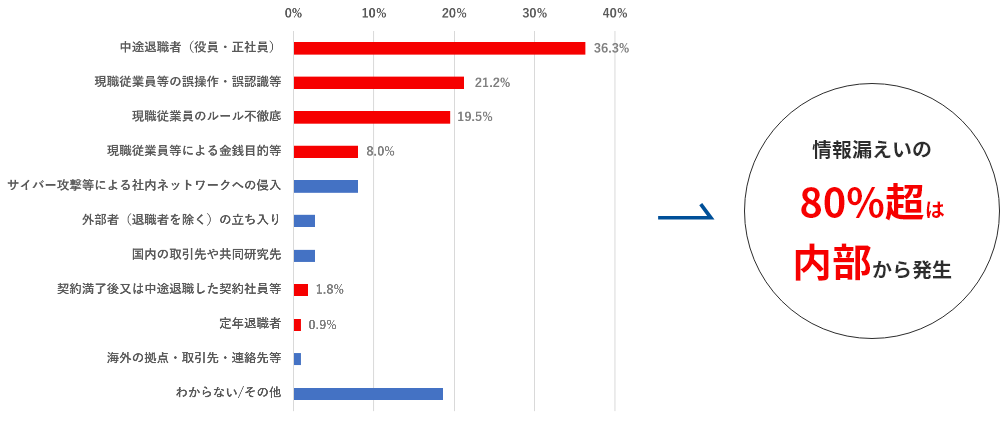

情報漏えいの原因

情報漏えいの原因は「ハッカーによる侵入」などの外部攻撃だけではありません。

情報漏えいと聞くと多くの人はサイバー攻撃を連想しがちです。しかし実情としては、社内の関係者による機密情報の持ち出しが多くあります。

営業秘密の漏洩ルート「企業における営業秘密管理に関する実態調査 2020」(IPA)

このように、社内の関係者(退職者を含む)による情報漏えいが80%を超えています。

機密情報を守るためには、内部による情報漏えいを防ぐことが必要になります。

内部情報漏えい対策

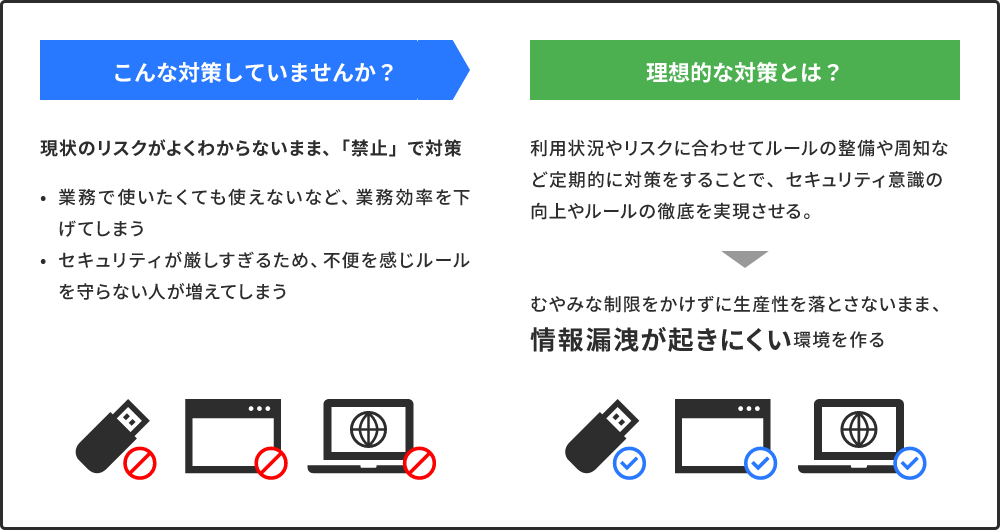

実態を把握せずに、社内にどんなリスクがあるのかわらないまま「禁止」で対策をしてしまうのは効果的な対策とはいえません。

業務効率を大きく下げてしまったり、そのルールを守る人がおらず逆に大きなセキュリティホールとなる場合もよくあります。

効果的な情報漏えい対策とするには、セキュリティと生産性のバランスの取れたルールを作った上で、リスクを早期に発見し対策を繰り返していく必要があります。

情報漏えいが起きにくい環境にするには?

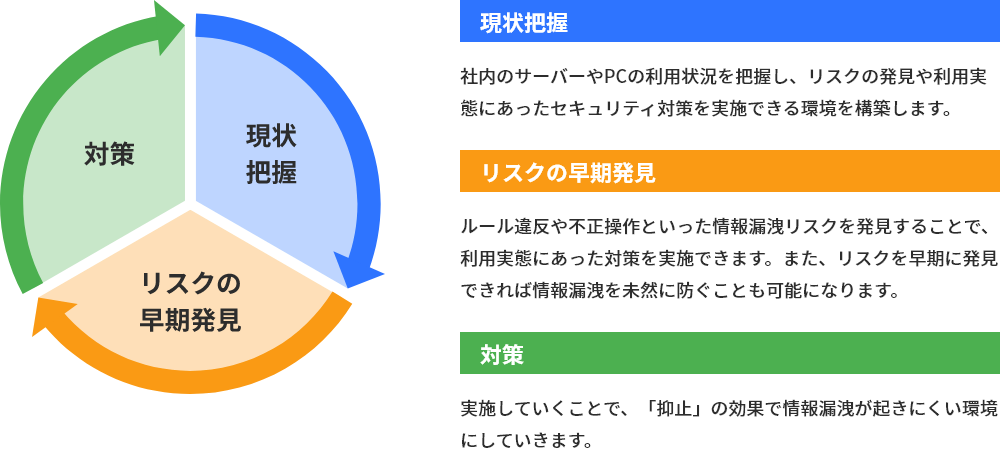

情報漏えいが起きにくい環境にするには、利用実態を把握した上で、関係者に対してリテラシーやセキュリティコンプライアンス教育をくり返し徹底していく必要があります。

情報漏えい対策のゴールとして「現状把握」「リスクの早期発見」「対策」のサイクルを回す環境を構築、運用することが重要な目標といえます。

WEEDS Trace による内部情報漏えい対策

WEDS Trace にはリスクを早期に発見し定期的な対策を実施し、情報漏えいが起きにくい環境を作るための機能を提供しています。

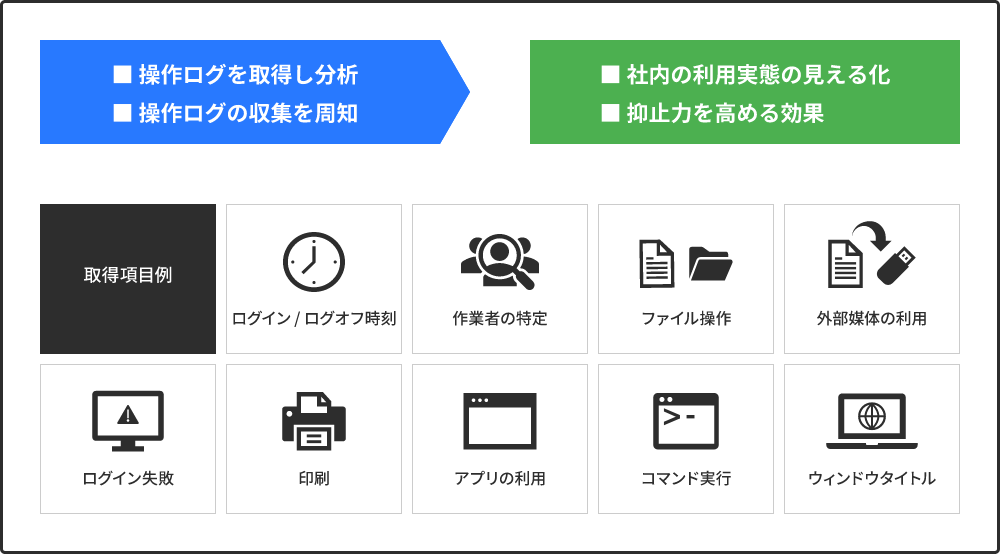

利用実態の把握

社内にどんなリスクがあるのかを把握することが大切です。WEEDS Trace では、操作ログを取得することで、社内のサーバーやPCで「いつ」「どこで」「誰が」「何をしたのか」を把握することができます。また、操作ログを収集していることを広く周知して社員に常に「見られている」意識を持たせ、抑止力を高めることも情報漏えい対策として効果的です。有効な対策を行うためにも、まずは社内のサーバーやPCがどのように使われているか操作ログから利用実態を把握します。

リスクの早期発見

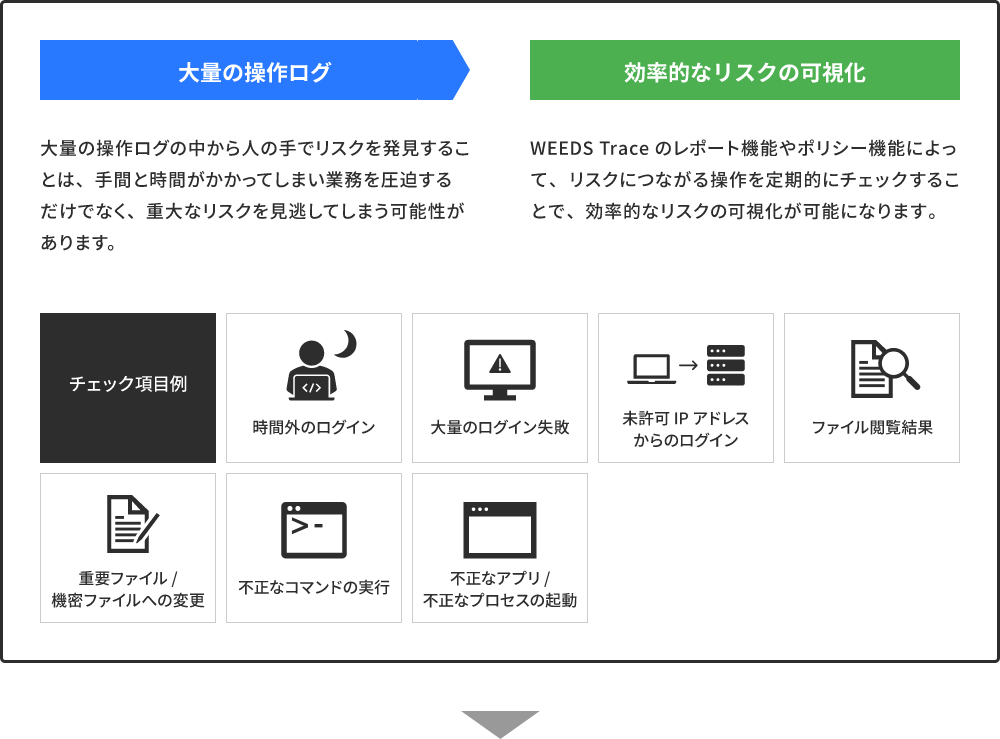

情報漏えいの対策としては、社内のリスクを早期に発見することが重要になります。

ただ大量なログを蓄積しているだけでは情報漏えいの対策としては不十分です。インシデント発生後に調査し、原因を特定する為の後追いのセキュリティになってしまい、情報漏えいを防ぐ対策として十分でありません。

リスクを早期に発見するためには、効率的にリスクを可視化し定期的なチェックを繰り返していかなければなりません。

リスクを可視化するには?

WEEDS Trace の各種レポート機能や「時間外操作」や「禁止アプリ」などのポリシー機能によって、リスクを可視化することができます。定期的なチェックを実施することで、リスクを早期に発見し、必要な対策を実施できる環境を作ることができます。

可視化されるリスク例

- 持ち帰りによる社外への情報持ち出し

- 未許可のアプリケーションの使用

- 不正なアクセスの予兆

- 許可されていない端末からのアクセス

- 重要ファイルやフォルダへの不正アクセス

WEEDS Traceの機能紹介

統合ログ管理機能

アクセスログを保管・分析・レポーティングするのがLRM( WEEDS Log-RepositoryManager )です。LRMは、WEEDS Traceの共通機能として取得したアクセスログをため込むだけでなく、レポート機能やポリシー機能により効率的な監査を提供します。

アクセスログ取得機能

WEEDS Trace のアクセスログ取得機能はサーバーやクライアントごとに分かれています。

抜け漏れのない操作を取得できることがWEEDS Traceのアクセスログ取得機能の特徴になっています。

UNIXサーバのアクセスログ取得エージェントです。

Aliasコマンド、環境変数定義コマンドの内部で実行されているコマンドも取得可能。

Windowsサーバのアクセスログ取得エージェントです。

GUI・CUI・セーフモードの操作ログを取得することが可能。

Windowsクライアントのアクセスログ取得エージェントです。

GUI・CUI・セーフモードの操作ログを取得することが可能。

データベースのアクセスログ取得エージェントです。

各種RDBMSへ対応しており、すべてのアクセス(SQL)を取得することが可能。