内部統制とは

内部統制とは、企業が健全に事業をおこなうために必要な社内ルールや仕組みのことです。

内部統制の目的は業務の有効性及び効率性、財務報告の信頼性、事業活動に関わる法令等の遵守並びに資産の保全などが挙げられます。

IT全般統制とは

IT全般統制とは、内部統制の1つです。企業情報の信頼性を確保するために利用するITシステムを、適切に運用管理する仕組みのことです。ITシステムの運用やその管理などを通じて、業務全般にかかる信頼確保や効率化が目的です。

企業のITシステムの運用で生じるミスや不正を未然に防ぐ役割

IT全般統制の要素

IT全般統制は、「システムの開発、保守に係る管理」「システムの運用・管理」「内外からのアクセス管理などシステムの安全性の確保」「外部委託に関する契約の管理」の4つの要素から成り立っています。

システムの開発、保守に係る管理

システムの開発、保守に係る管理とは、システムの開発や変更に伴う承認ルールや手続きの制定、テストの実施、移行計画・移行結果の作成および承認など、開発から保守に関する運用ルールを指します。

- システムの開発や変更に伴う承認や否認

- 開発に関する事前テストの実施

システムの運用・管理

システムの運用・管理とはシステムを安定稼働し続けるために必要な運用ルールを指します。

- 変更履歴のログの収集や管理

- 保存データの定期的なバックアップなど

外部委託に関する契約の管理

外部委託に関する契約の管理とは、システムの開発や運用等に関する業務を外部へ委託する場合、依頼どおりに業務が遂行され、かつ機密情報等の管理が適切に行われているかどうかを担保するための運用ルールを指します。

- 委託先からの業務報告書の受け取り

- 外部委託先への監査

内外からのアクセス管理などシステムの安全性の確保

内外からのアクセス管理などシステムの安全性の確保とは、アプリケーション、OS、ネットワーク、データベース、サーバールームなど、

社内の情報資産に対するあらゆるアクセス経路において、安全にアクセスするために遵守すべき運用ルールを指します。

ITシステムのリスクとしては「データ改ざん」や「不正アクセス」などが代表的です。

万が一これらに問題が起きれば、企業情報が不正に利用されるなど、企業として大きな不利益を被りかねません。アクセス管理の徹底は企業の信頼や利益の確保へ繋がる重要な要素です。

- 特権ID(※)の貸出・付与

- 権限の設定・変更

- アカウント及び、権限の棚卸

- サーバールームへの入退室管理

※特権IDとは、OSやデータベースなどのシステムに対して、維持・管理するうえで最も高い権限が割り当てられた特別なアカウントのことを指します。設定変更やパッチ適用、アプリケーションインストールなどのシステムの保守・運用の際に、必要に応じて利用します。

IT全般統制の運用で必要なこと

内部統制(IT全般統制)の仕組みは一度ルールを制定してしまえば終わりというものではなく、有効に機能しているかを継続的に評価するプロセスが必要になります。IT全般統制の本来の目的である「 ITシステムの運用で生じるミスや不正を未然に防ぐ役割」を果たすために、策定したルールが有効に機能しているか定期的にモニタリングする必要があります。

IT全般統制におけるモニタリング

IT全般統制におけるモニタリングとは、統制が適切に実施されているかを評価することです。また、制定したルールに沿って運用してみると、運用負荷が高すぎることや、逆に統制が十分に取れていないこともありえます。そのため、運用後の評価・改善のプロセスも重要になります。

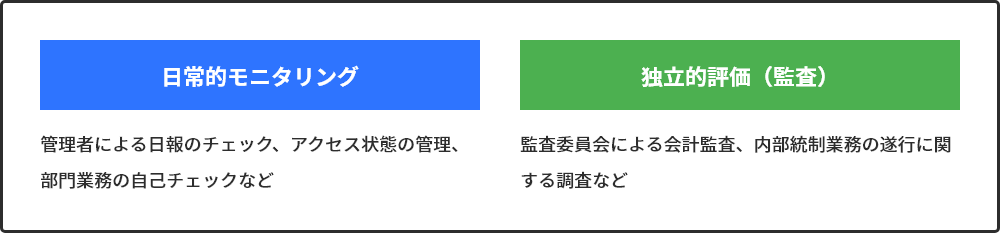

モニタリングは日々実施される「日常的モニタリング」と、経営者や監査委員などによって定期的におこなわれる「独立的評価(監査)」の2つに分かれます。

独立的評価(監査)においては、特に特権ID管理の部分が監査法人から指摘を受けやすいポイントとなっています。効率性だけを重視して、アカウントを随時付与するなど、不適切に運用されていることが多く、不正等が発生するリスクが高くなっているからです。

特権ID管理におけるチェック項目

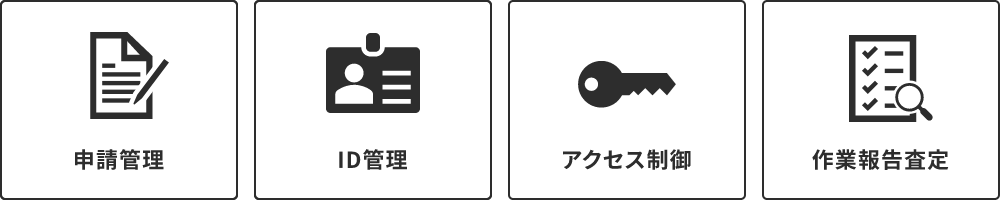

特権IDの管理項目として、「申請管理」「ID管理」「アクセス制御」「作業報告監査」の4つがあげられます。

申請管理

承認に基づいた利用 / 申請・承認情報の記録

- よくある課題

-

- 申請ルールが徹底しておらず、誰がどのシステムを使用しているのかわからない。

- 手作業による台帳管理で運用負担が大きい。

申請・承認のワークフローシステムを利用することで効率的に運用でき、ルールの徹底だけでなく管理負担の軽減が期待できる。

ID管理

利用者や権限の棚卸し / 利用者の特定

- よくある課題

-

- 管理者ID(特権ID)の共有で利用者を特定できない。

- 台帳により利用者を管理しているが、台帳に記載のないアクセスだと利用者の特定ができない。

特権IDを有する担当者を限定し、誰が特権IDを持っているかを明文化する。

また、特権IDを利用した作業者を特定するためには、特定可能な機能を持つシステムの導入が有効である。

アクセス制御

承認を受けた作業に対して、IDを貸し出す / 申請期間以外のアクセスをできないように対応

- よくある課題

-

- サーバールームへの入室で制限しているが、別システムへのアクセスの制限ができていない。

- 都度、手作業でパスワードの変更、通知を行い業務の負担になる。

利用する都度、特権IDを貸し出すことで利用する機会が限定されるため、対策として有効です。

但し、手作業での運用は負荷がかかってしまうため、申請からIDの貸出まで一貫してサポートしているシステムの導入が推奨されます。

作業報告監査

操作内容の記録 / 利用の正当性を証明

- よくある課題

-

- アクセスログを取得しているが、ログ量が膨大でモニタリングできていない。

- 手作業で台帳とアクセスログを突合し確認しているので、大きな負担になっている。

利用の正当性を証明するには、作業申請と作業内容をアクセスログから確認し、未承認作業が行われていないか確認することが有効です。運用の効率化という点では、統合ログ管理製品が持つレポート機能等を使うことで負荷を軽減できます。

WEEDS Traceによるアクセス管理・モニタリング

WEEDS Traceでは、利用の申請から作業内容の監査まで一貫して統制・管理できる機能を提供します。

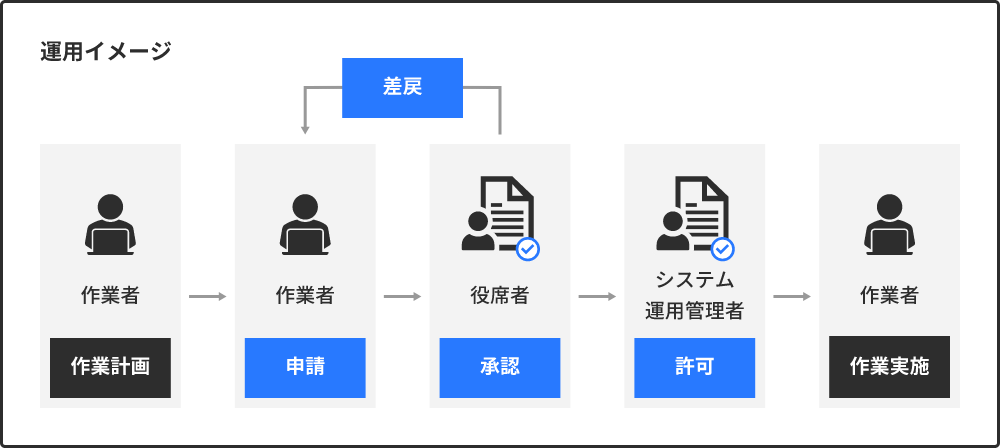

承認申請ワークフロー機能

作業申請ワークフロー「WEEDS Apply-Workflow(APM)」は、作業者の作業申請の登録、承認者による承認(差戻)のワークフロー機能です。

アクセス制御機能

アクセス制御&本人特定「WEEDS ID-Manager(IDM)」は、許可されたIDを利用可能とするアクセス制御機能に加え、「WEEDS-ID」という独自IDにより利用者本人の特定を実現しています。

操作ログ取得・監査機能

統合ログ管理機能

アクセスログを保管・分析・レポーティングするのがLRM( WEEDS Log-RepositoryManager )です。LRMは、WEEDS Traceの共通機能として取得したアクセスログをため込むだけでなく、レポート機能やポリシー機能により効率的な監査を提供します。

アクセスログ取得機能

WEEDS Trace のアクセスログ取得機能はサーバーやクライアントごとに分かれています。

抜け漏れのない操作を取得できることがWEEDS Traceのアクセスログ取得機能の特徴になっています。

UNIXサーバのアクセスログ取得エージェントです。

Aliasコマンド、環境変数定義コマンドの内部で実行されているコマンドも取得可能。

Windowsサーバのアクセスログ取得エージェントです。

GUI・CUI・セーフモードの操作ログを取得することが可能。

Windowsクライアントのアクセスログ取得エージェントです。

GUI・CUI・セーフモードの操作ログを取得することが可能。

データベースのアクセスログ取得エージェントです。

各種RDBMSへ対応しており、すべてのアクセス(SQL)を取得することが可能。