ECサイトのセキュリティ対策【クレジットカード不正利用対策】

クレジットカード情報の盗用による非対面取引(ECサイト)における不正利用被害が依然として高い水準で推移しています。原因としては、EC加盟店の設定の不備や脆弱性を悪用した不正アクセス等により、クレジットカード情報が不正に窃取され、EC加盟店の決済で悪用されていることが考えられます。

本記事ではECサイトの構築/運用担当の方に向けて、2023年3月14日に取りまとめられた「クレジットカード・セキュリティガイドライン【4.0版】」の改定のポイントや必要な対応について紹介しています。

1.クレジットカード・セキュリティガイドラインについて

1.1.クレジットカード・セキュリティガイドラインとは

クレジットカードを取り扱っている事業者(カード会社、加盟店、決済代行業者等)が実施すべき、「カード情報保護」と「不正利用防止」のためのセキュリティ対策の概要をまとめたものです。

1.2.クレジットカード・セキュリティガイドライン【4.0版】改定のポイント

クレジット取引セキュリティ対策協議会では2023年3月14日に第10回本会議を開催し、「クレジットカード・セキュリティガイドライン【4.0版】」を取りまとめました。改定のポイントは、大きく分けて以下の2つになります。

・EC加盟店は、自らセキュリティ対策を実施し、申告書を提出

クレジットカード情報保護対策としてEC加盟店は、新規加盟店契約の申し込み前に自らセキュリティ対策を実施し、脆弱性対策等のセキュリティ対策の実施状況の申告書を提出する。

(なお、「クレジットカード決済システムのセキュリティ対策強化検討会報告書」(経済産業省 2023年1月20日)において、EC加盟店のECシステムやECサイト自体の脆弱性対策等の基本的なセキュリティ対策を必須とすることを2024年度末までに本ガイドラインに追記することが求められています。)

・EMV3-Dセキュアの導入

不正利用対策として原則、全てのEC加盟店は、2025年3月末までにEMV3-Dセキュアの導入を求める。

自社でカード情報を保持しないことが、カード情報の漏えいを防ぐ有効なセキュリティ対策と考えられてきていました。

しかし、最近の漏えい事案の傾向として非保持化を達成したEC加盟店からの漏えい事案が増加していることから、クレジットカード情報の保持/非保持に関わらず、EC加盟店のセキュリティ対策が求められています。

2.求められる対応

クレジットカード・セキュリティガイドラインは大きく三つの柱に分かれています。

- クレジットカード情報保護対策分野

- 不正利用対策分野

- 消費者及び事業者等への周知・啓発について

三つの柱それぞれに必要な対応について説明します。

2.1.クレジットカード情報保護対策分野

事業者ごとにクレジットカード情報の非保持化もしくはPCI DSS準拠が必要となっています。

| 取扱事業者 | 対象事業者 | 必要な対策 |

|---|---|---|

| 1号事業者 | クレジットカード会社等(イシュアー) | PCI DSS準拠 |

| 2号事業者 | 加盟店 | 非保持化 or PCI DSS準拠 |

| 3号事業者 | クレジットカード会社等(アクワイアラー) | PCI DSS準拠 |

| 4号事業者 | 決済代行業者 | PCI DSS準拠 |

| 5号事業者 | QRコード事業者等 | PCI DSS準拠 |

| 6号事業者 | 5号事業者の委託会社 | PCI DSS準拠 |

| 7号事業者 | 加盟店向け決済システム提供事業者 | PCI DSS準拠 |

加盟店においてカード情報を保持しない非保持化が達成されている場合は、PCIDSS準拠の必要がなくなります。

ただ、ECサイトの基本的なセキュリティ対策の不備を原因とした、カード情報の漏えい事案が発生していることから、全てのEC加盟店は新規加盟店契約時に自らセキュリティ対策を実施し、申告することが求められています。

2.2.不正利用対策分野

全てのEC加盟店は 2025年3月末までに EMV 3-D セキュアの導入を計画的に進めることが求められています。また、下記に示す4方策のうち「高リスク商材取り扱い加盟店 ※1」は1方策以上、「不正顕在化加盟店 ※2」は2方策以上の対応を求められています。

| 方策 | 特徴 |

|---|---|

| 本人認証 (EMV 3-D セキュア/認証アシスト) | リスク判断によりパスワード入力の要求や 属性情報により本人を確認することで安全性を確保。 |

| 券面認証 (セキュリティコード) | セキュリティコードの入力によりカードが真正であることを確認。 |

| 属性・行動分析 (不正検知システム) | 過去の取引情報等に基づいてリスク評価を実施し、不正取引を判定。 |

| 配送先情報 | 不正配送先情報の蓄積により、商品等の発送を事前に停止。 |

※1…デジタルコンテンツ、架電、電子マネー、チケット、宿泊予約サービスを主たる商材として取り扱うEC加盟店

※2…カード会社が把握する不正利用金額が「3か月連続50万円超」に該当するEC加盟店

2.3.消費者及び事業者等への周知・啓発について

EC加盟店においては、以下の2つについて、消費者に注意喚起することが求められています。

- セキュリティコードやパスワードの利用、ID・パスワードの使い回しの危険性等について、注意喚起を行う。

- フィッシングの手口や自社の名を騙る詐欺サイト等に対する注意喚起を行う。

3.ECサイトのセキュリティ対策について

3.1.必要なセキュリティ対策

ECサイトの運用における必要なセキュリティ対策を説明します。

IPAの「ECサイト構築・運用セキュリティガイドライン」では、ECサイトの運用時において以下のセキュリティ対策が求められています。

- セキュリティパッチの適用

- 脆弱性診断の実施

- 改ざんの監視

- システムのバックアップ及び不正アクセスへの対策

- 重要な情報のバックアップ

- WAFの導入

- サイバー保険への加入

1.セキュリティパッチの適用

サーバ及び管理端末等で利用しているソフトウェアをセキュリティパッチ等により最新の状態にする必要があります。セキュリティパッチを適用しないままだと、脆弱性を狙われ攻撃を受けてしまうリスクがあります。古い場合はアップデートを実施し、セキュリティホールを埋める必要があります。

2.脆弱性診断の実施

ECサイトを構築後、新たな脆弱性が発見される・新たな脆弱性を作り込む可能性があるため、定期的及びカスタマイズを行った際に脆弱性診断を実施することが重要になります。

3.改ざんの監視

不正アクセスやマルウェア感染により、Webサーバ内部に保管しているサイト利用者の顧客情報や、注文・取引データ等を外部に送信する不正なプログラムが仕掛けられた場合でも、それを検知できるように、重要なファイルの定期的な差分チェックや、Webサイト改ざん検知ツールによる監視を行うことが重要です。

4.システムのバックアップ及び不正アクセスへの対策

システムの定期的なバックアップの取得及びアクセスログの定期的な確認を行い不正アクセス等があればアクセスの制限等の対策を実施する。

不正アクセスやマルウェア感染により、システムを改ざんや破壊された場合、事業の継続が出来なくなる可能性があるため、定期的にシステムのバックアップを取得することが重要になります。また、不正なアクセスの予兆を発見するために、サーバのアクセスログを定期的に確認することも重要になります。

5.重要な情報のバックアップ

サイト利用者の顧客情報や仕入先情報、売上情報などの重要な情報がランサムウェアによって暗号化されると、EC サイトでの事業の継続が出来なくなる可能性があるため、重要な情報は定期的にバックアップを取得することが重要になります。

6.WAFの導入

既に見つかっている脆弱性に対して、対策を実施するまでの期間にサイバー攻撃を受けることがないよう、応急処置としてWAFの導入を推奨しています。

7.サイバー保険への加入

万が一、ECサイトまたは、自社システムがサイバー攻撃による被害を受けた場合に備えて、サイバー保険に加入することを推奨しています。

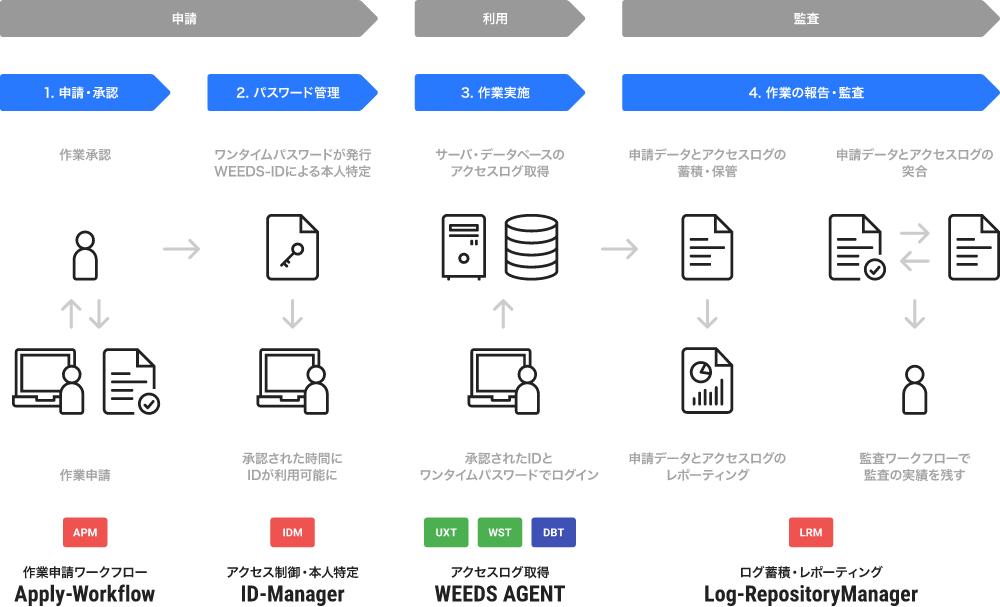

3.2.WEEDS Traceでできるセキュリティ対策

WEEDS Traceでは、ECサイトにおけるシステムの改ざんや破壊へのセキュリティ対策を「証跡管理(アクセスログ管理)」「特権ID管理」といった機能で実現できます。

証跡管理

ECサイトやシステムの改ざんや不正アクセスへの対策として、サーバーやデータベースへのアクセスログを定期的に確認し、改ざんや不正アクセスの予兆の発見が重要であると考えています。

確認対象のログとしてOS標準ログを利用する場合、課題として以下の2つがあげられます。

- 攻撃者によりログの削除や出力しないように設定可能である。

- 標準ログから問題の発見が困難、取得できない操作がある。

※詳しく知りたい方は以下のコラムをご覧下さい。

・Windowsサーバで標準出力されるイベントログは監査証跡になるか?

・Unix/Linuxサーバで標準出力されるログは監査証跡になるか?

WEEDS Traceでは、上記の課題を解決し、より高いレベルでのシステムの改ざんや不正アクセスの予兆の発見ができます。万が一、漏えい事故が発生してしまった場合においても、その影響範囲をアクセスログから特定することが可能になります。

WEEDS Traceの証跡管理機能は幅広いOS/データベースに対応した製品をご用意しております。詳しくは以下をご覧ください。

・UNIXサーバ操作ログ取得「UXT」

・DBサーバアクセスログ取得「DBT」

・Windowsサーバ操作ログ取得「WST」

特権ID管理

システムには、必要な人が必要な時にだけアクセスできるようにしておくことが重要です。

特に、管理者アカウントはサーバに対して全ての操作を行うことが可能です。万が一、管理者アカウントを乗っ取られるようなことがあれば、大きな被害へとつながる可能性があるので対策の必要があります。その反面、不正アクセスへの対策として厳格にID管理を運用していると、申請/管理の煩雑化や作業負荷が増えてしまうといった課題が多く見受けられます。

そこで、WEEDS Traceの特権ID管理では、リスクの高い管理者アカウントを効率的に運用していただくために以下の機能を提供しています。

- 管理者アカウント等の共用ID利用時の本人特定機能

- 利用の承認申請ワークフロー機能

- 申請情報と作業内容の紐づけ機能(作業監査機能)

WEEDS Traceの特権ID管理イメージ

詳しくは 特権ID管理 をご覧ください。

その他、WEEDS Traceでは「PCI DSS」など各種ガイドラインの対応にお役立ていただける製品をご用意しております。サーバやデータベース周りで課題やお悩みがございましたら、お気軽にご相談ください。