セキュリティを強化する「3本の矢」企業が今できる対策とは?

1. 企業が行うべきセキュリティ対策

現代の企業は、サイバー攻撃や内部不正といったセキュリティリスクに常に直面しています。攻撃手法が高度化する中で、企業が守るべき資産を安全に保つには、効果的なセキュリティ対策を講じることが欠かせません。その中でも、「セキュリティトレーニング」「ログ管理」「特権ID管理」という3つの対策は、基本かつ重要な柱となります。これらの対策は、それぞれ異なる役割を担いながらも、互いに補完し合いながら全体のセキュリティを強化します。

2. セキュリティ強化の「3本の矢」

セキュリティ対策を検討する際、最初に考えるべきなのは「どのようなリスクに備えるのか」という視点です。企業を取り巻くセキュリティリスクは多岐にわたりますが、その中で最も基本的で効果的な対策が「セキュリティトレーニング」「ログ管理」「特権ID管理」の3つです。

セキュリティトレーニング 「攻撃の入り口を防ぐ」

従業員がフィッシングメールや不正な操作を見分けられない場合、攻撃者にとって企業内に侵入する「入り口」となりかねません。セキュリティトレーニングは、この「入り口対策」として、攻撃の初期段階を防ぐ役割を果たします。

- フィッシング攻撃やマルウェア感染を未然に防ぐ。

- 従業員一人ひとりがセキュリティ意識を高め、攻撃の入り口を閉じる。

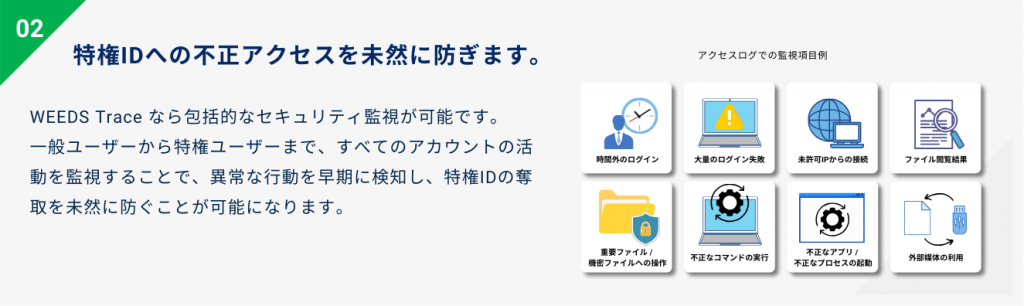

ログ管理 「異常の早期発見と対応」

侵入を完全に防ぐことは困難であるため、侵入後の挙動を迅速に発見し、対応する仕組みが必要です。ログ管理は、「早期発見」を担い、次のような役割を果たします。

- システム全体を監視し、異常な動作や不正アクセスを検知。

- 異常が発見された場合、迅速に対応し、被害を最小限に抑える。

- インシデント調査において原因を特定し、再発防止に役立てる。

特権ID管理 「被害の拡大防止」

特権ID(高権限を持つアカウント)は、攻撃者にとって非常に魅力的なターゲットです。不正利用されると、全社的な被害につながるリスクがあります。特権ID管理は、「侵入後の被害拡大防止」を担う対策で、次のような役割を果たします。

- 高権限アカウントの利用を制限し、内部不正や外部からの不正操作を防止。

- 誰が何を操作したのかを記録し、透明性を確保。

- 特権IDを利用した操作には事前承認を原則とすることで、不正行為を抑止。

これらの3つの対策は、それぞれ異なるリスクに対応しながら、互いに補完し合うことで企業のセキュリティを総合的に強化します。次章では、ログ管理と特権ID管理の具体的な違いと補完的な関係について詳しく解説します。

3. ログ管理と特権ID管理の違い

「ログ管理」と「特権ID管理」は、どちらもセキュリティ強化に欠かせない重要な対策ですが、その目的や適用範囲には明確な違いがあります。特に、「ログ管理」と「特権ID管理」を連携することでより強固なセキュリティ体制を構築できます。ここでは、それぞれの役割と違い、そして相互の関係性を解説します。

ログ管理の役割と目的

ログ管理の目的は、システム全体を広く監視し、異常を早期に検知することにあります。攻撃が発生した際に迅速な対応を可能にし、被害の拡大を防ぐために、以下のような役割を担います。

システム全体を俯瞰する監視

すべてのユーザーや操作ログを収集・分析し、不審な動きを早期に検出。

リアルタイムでの異常検知

異常が発生した際にアラートを発し、即座に対応可能な仕組みを提供。

インシデント後の調査支援

ログをもとに攻撃の経路や被害範囲を特定し、再発防止策を講じる。

ログ管理はシステム全体を網羅的に監視する仕組みであり、全社的なセキュリティ体制の基盤となります。

特権ID管理の役割と目的

特権ID管理の目的は、特権ID(管理者権限を持つアカウント)の利用を厳密に管理することで、不正利用や被害拡大を防ぐことにあります。ログ管理のようにシステム全体を対象とするのではなく、特定の高リスク領域を重点的に保護する役割を果たします。

高リスク操作の制限

特権IDの利用範囲を必要最小限に絞り、システムの透明性を確保。

利用履歴の記録

誰がいつ何を操作したのかを詳細に記録し、監査や不正行為の抑止に活用。

事前承認プロセスの導入

高リスクの操作を行う前に承認が必要な仕組みを導入し、不正利用を防止。

特権ID管理は、システムの中でも最も攻撃者に狙われやすい領域を守る「最後の砦」として機能します。

「ログ管理」と「特権ID管理」の違い

ログ管理は「街全体を監視する防犯カメラ」のようなものです。広い範囲を監視し、異常が発生した際に警告を発します。一方で、特権ID管理は「銀行の金庫室のセキュリティ」のようなものです。限られた人しかアクセスできない場所を厳重に守り、誰が何をしたかを詳細に記録します。

ログ管理と特権ID管理は、それぞれ異なる役割を持っていますが、どちらか一方だけではセキュリティ対策として十分とは言えません。両方を組み合わせて実施することで、システム全体のセキュリティを相乗的に強化し、より包括的な保護を実現できます。

4. セキュリティトレーニング

セキュリティトレーニングは、従業員一人ひとりが攻撃を防ぐ力を身につけ、サイバー攻撃の入り口を閉じるための基本的な対策です。以下の3つを重点的に実施しましょう。

フィッシングメール対策

従業員が本物と偽装メールを見分けられるようにすることが重要です。具体的には、不審な差出人やリンク、添付ファイルを確認する方法を共有し、疑似フィッシングメールを使った訓練を実施します。

パスワード管理の強化

適切なパスワード管理は、サイバー攻撃の初期段階を防ぐ鍵です。複雑なパスワードの作成、定期的な変更、ワンタイムパスワードや多要素認証(MFA)の活用を徹底しましょう。

定期的なトレーニング

セキュリティ意識を継続的に高めるため、eラーニングや全社的な訓練を定期的に実施します。トレーニング後には簡単なテストを行い、学んだ内容を定着させます。セキュリティトレーニングについて、詳しくはこちらのコラムをご覧ください。

5. ログ管理

ログ管理は、システム全体を監視し、異常を早期に検知するための重要な対策です。不正アクセスや異常な動作を発見し、迅速に対応することで、被害を最小限に抑えることができます。以下に、効果的なログ管理の具体的な取り組みを紹介します。

ログの一元的な収集

ログデータを分散したままにしておくと、異常の検知や原因特定が困難になります。サーバー、ネットワーク機器、アプリケーションからのログを一元的に収集する仕組みを導入し、効率的に監視を行いましょう。

異常検知の自動化

すべてのログを人力で監視することは不可能です。異常なアクセスや操作を自動的に検知するアラート設定を活用し、リアルタイムで問題に気付ける仕組みを整備します。

ログの保存と分析

収集したログは適切な期間保存し、必要に応じて詳細な分析を行えるようにします。これにより、インシデントの原因究明や再発防止策の立案が可能になります。法令や業界規制に応じた保存期間を遵守することも重要です。

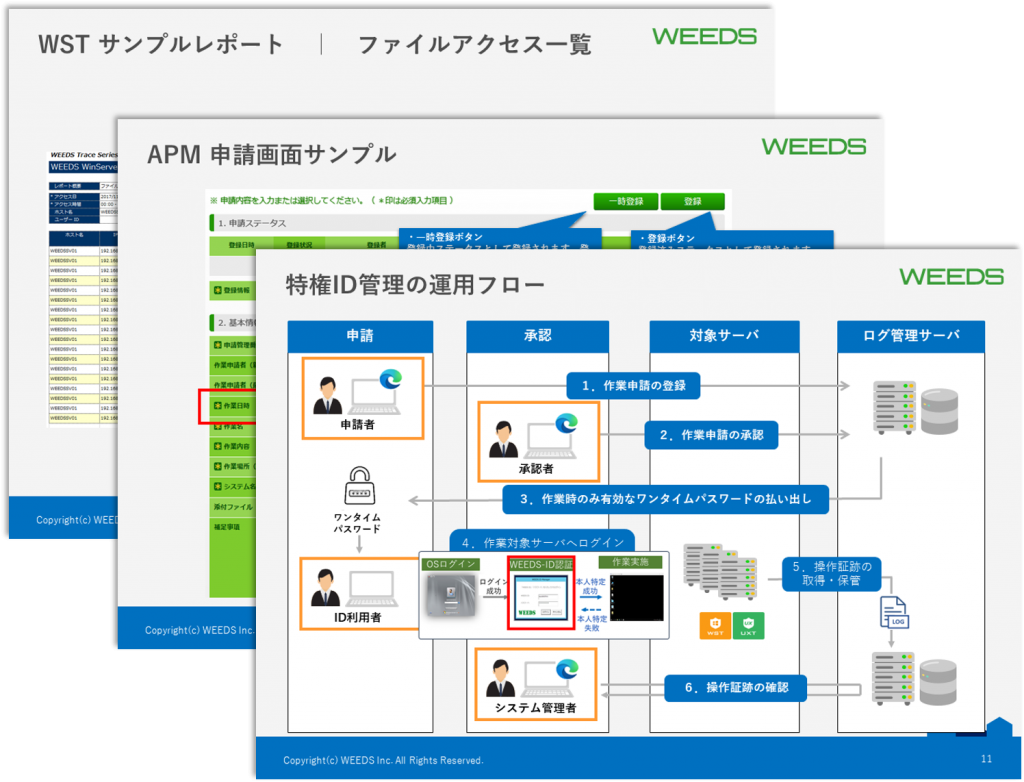

6. 特権ID管理

特権ID管理は、高権限を持つアカウントを適切に制御し、不正利用や侵入後の被害拡大を防ぐための重要な対策です。攻撃者にとって特権IDは最大の標的であるため、その管理を徹底することで、セキュリティの「最後の砦」を築くことができます。以下に、実践すべきポイントを紹介します。

最小権限の原則

特権IDには、必要最低限の権限のみを付与します。これにより、不正利用やヒューマンエラーによる影響範囲を最小化できます。また、権限の見直しを定期的に行い、不要な特権を削除することが重要です。

操作履歴の記録

誰が、いつ、どのような操作を行ったのかをすべて記録します。この記録は、不正行為の抑止力となるとともに、万が一のインシデント発生時には原因究明や再発防止に役立ちます。ログは監査可能な形式で保存しましょう。

事前承認プロセスの導入

特権IDを使った操作には、事前に承認を得る仕組みを取り入れます。例えば、システムの重要な変更やデータへのアクセスに対して上長やセキュリティ担当者の承認を求めることで、不正利用のリスクをさらに減らせます。

特権ID管理は、高リスクな部分を重点的に保護する対策です。この対策を通じて、内部不正や外部からの攻撃に対する耐性を高めることができます。

7. 特権ID管理の課題

特権ID管理は企業のセキュリティを強化するうえで重要ですが、その導入や運用にはいくつかの課題があります。ここでは、代表的な課題とその解決策をわかりやすく紹介します。

運用負担

特権ID管理を適切に行うには、次のような作業が必要です。

- 特権アカウントの特定と管理。

- 使用状況のモニタリング。

- 定期的な権限の見直しや監査。

これらを手作業で行うと、担当者の負担が増え、ミスや見落としが発生するリスクがあります。管理プロセスを自動化できる特権ID管理ツールを活用すれば、手間を減らし、効率的な運用が可能になります。

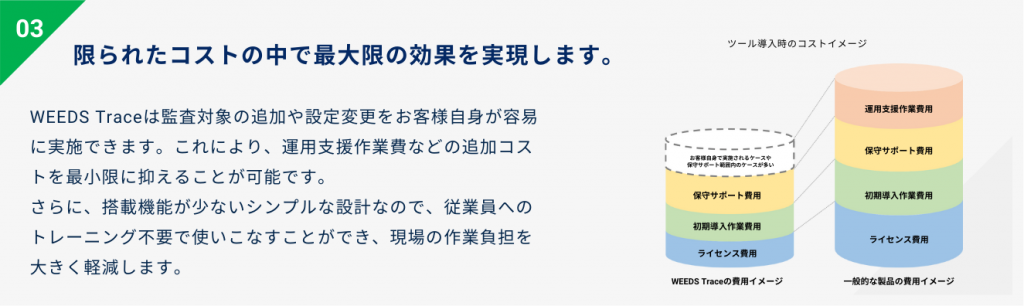

ツール導入コスト

特権ID管理ツールは運用負担を軽減しますが、次のようなコストが課題となる場合があります。

- 初期導入費用

- サポートや設定の費用

- 継続的なメンテナンス費用

特に中小企業では、予算の制約から導入をためらうケースが多いです。必要な機能だけを備えたコストパフォーマンスの高いツールを選ぶことで、限られた予算内で効果的な特権ID管理を実現できます。

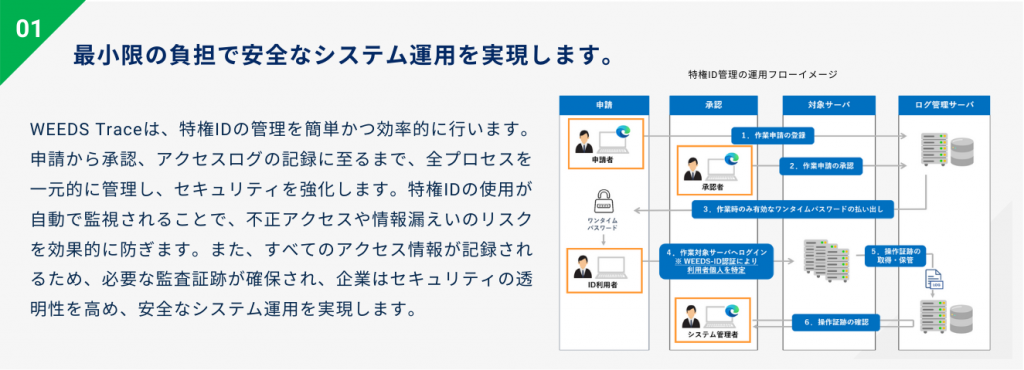

特権ID管理ソリューション「WEEDS Trace」

WEEDS SYSTEMSが開発・販売を行っている特権ID管理ソリューション「WEEDS Trace」は、特権ID管理に必要な機能を備えながらもコストを抑えた導入が可能です。「WEEDS Trace」はセキュリティ強化を考える企業にとって、限られた予算で最大の成果を得られる選択肢となるでしょう。

WEEDS Trace特権ID管理ソリューションの3つのポイント

WEEDS Trace 特権ID管理ソリューションについて詳しく紹介した資料です。

こんな方におすすめです。

・特権ID管理の必要性を感じている方

・低コストで特権ID管理を導入したい方

・不正アクセスなど情報セキュリティの課題を解決したい方

・特権ID管理ツールについて詳しく知りたい方