狙われる既知の脆弱性!サイバー攻撃を防ぐセキュリティ対策

1. 既知の脆弱性が引き起こすリスクとは?

すでに発見され公表された脆弱性、いわゆる「既知の脆弱性」を放置することは、サイバー攻撃者にとって絶好の侵入機会を提供することになります。

多くの人は、サイバー攻撃と聞くと専門的な知識や高度な技術を持った攻撃者がシステムの脆弱性を利用して侵入するイメージを持つかもしれませんが、実際には特別な技術を持たない攻撃者が攻撃を行うケースが増えています。既知の脆弱性はすでに公開されている情報をもとに悪用できるため、攻撃者にとって効率的で簡単な手段となっています。

このような背景から、パッチが適用されていないシステムや既知の脆弱性を抱えた端末は、特に狙われやすくなっています。重要なシステムやデータベース、従業員が利用する端末などに脆弱性が残されていると、企業全体に影響を及ぼすリスクが高まります。既知の脆弱性を放置すると、データ漏洩やシステムの乗っ取り、ランサムウェア感染といった深刻なリスクにさらされる可能性があるため、対策が不可欠です。

2. 対策 1 – パッチ適用の徹底

既知の脆弱性に対する最も基本的かつ重要な対策は、セキュリティパッチを適切に適用することです。パッチは脆弱性を解消するために提供される更新プログラムであり、システムやソフトウェアの安全性を維持するために欠かせません。しかし、パッチ適用の遅れが原因で脆弱性が放置され、その隙を突かれて攻撃を受ける企業が少なくありません。

重要な脆弱性への優先対応

すべての脆弱性に対して一律に対応するのは難しいため、特に悪用されやすいと判断される脆弱性については、システムの重要度と合わせて優先的にパッチを適用することが重要です。脆弱性の危険度や対象となるシステムの重要性を評価し、リスクが高いものから順に対処することで、限られたリソースを有効に活用しながら、より効果的にリスクを管理できます。

パッチ適用の自動化とその利点

企業によってはシステムが多数存在し、すべてのシステムに手動でパッチを適用することが難しい場合もあります。その場合、パッチ適用の自動化を検討することで、管理負担を軽減し、迅速に対応できます。自動化ツールを活用することで、リリース直後のパッチ適用が可能となり、脆弱性が悪用されるリスクを最小限に抑えられます。

3. 対策 2 – IT資産管理ツールの活用

既知の脆弱性対策を効果的に進めるためには、システムやソフトウェアの状態を把握し、脆弱性を管理することが不可欠です。そのために大いに役立つのがIT資産管理ツールです。IT資産管理ツールは、企業全体のIT環境を可視化し、セキュリティ対策をより効率的かつ確実に実行できるようサポートします。

適用状況の見える化

IT資産管理ツールにより、パッチ適用状況が一目で確認でき、どの資産が最新の状態であるか、また脆弱な状態にあるかが即座にわかります。これにより、リスクの高い端末を迅速に特定し、優先順位に基づいた対策を実行しやすくなります。

パッチ情報の自動収集

パッチ情報を自動で収集するため、管理者が個別にパッチ情報を調査する手間を省けます。これにより、各ソフトウェアやシステムごとのパッチ情報を探す工数が大幅に削減され、管理者は脆弱性の状況を把握しやすくなります。

パッチファイルの自動配布

管理者が一括でパッチを配布することで、複数のシステムやデバイスに効率よくパッチを適用でき、リスクを速やかに低減することが可能です。この機能により、パッチ適用の手間が軽減され、人的リソースを節約しながらセキュリティ体制を強化できます。

効果的なIT資産管理ツールの運用

IT資産管理ツールを最大限に活用するには、システム管理者がツールの状態を定期的にチェックし、脆弱性やパッチ適用状況のレポートを定期的に作成する体制が必要です。さらに、脆弱性の危険度やシステムの重要度を評価する基準をあらかじめ設定し、優先順位に基づいたパッチ適用を行うことで、全体のセキュリティ対策が一層強化されます。

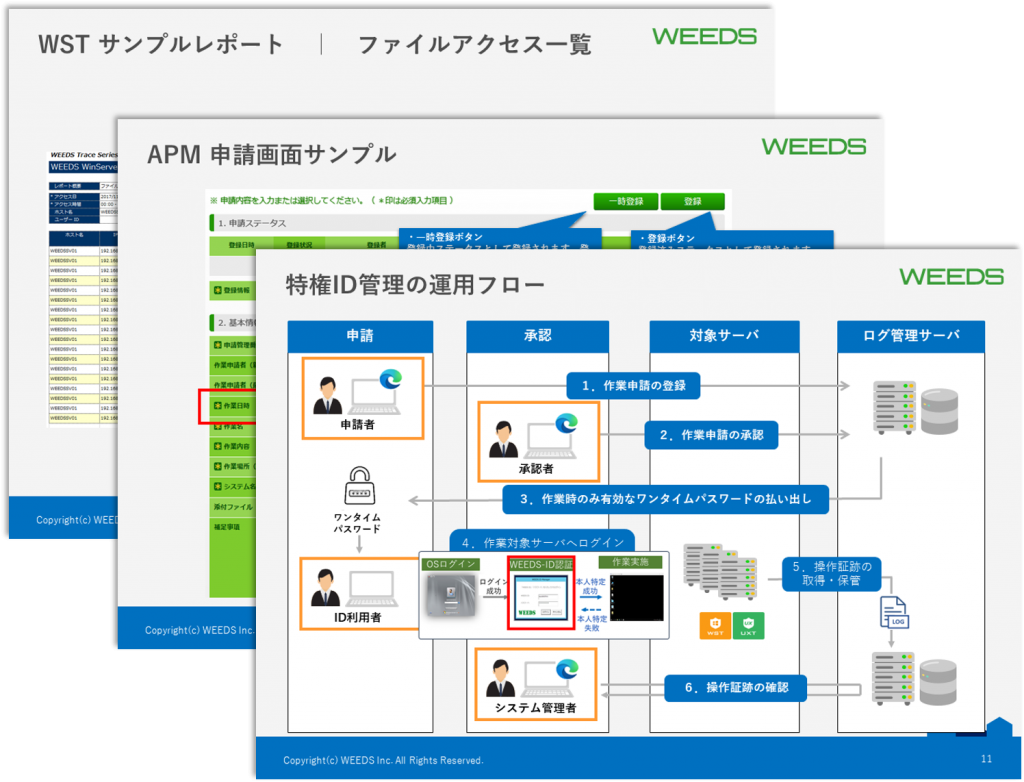

4. 対策 3 – 特権ID管理による被害の最小化

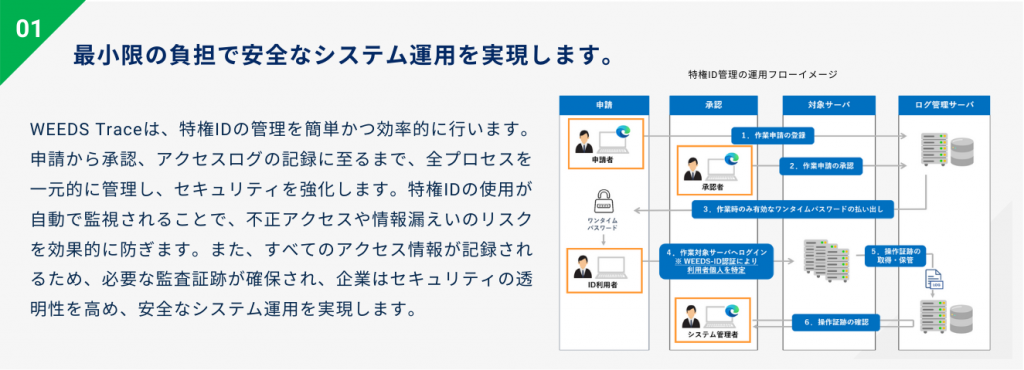

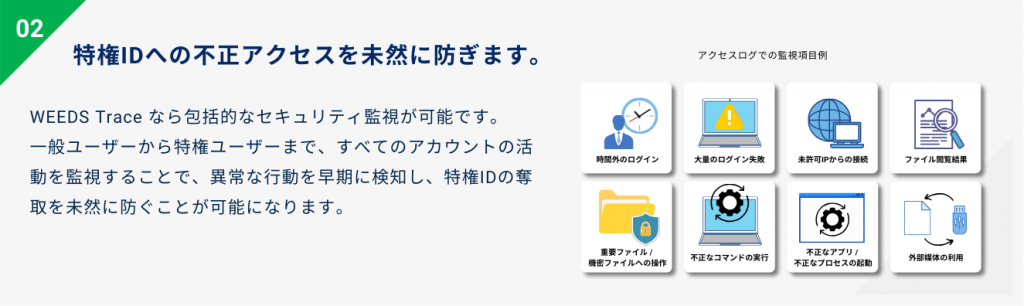

企業のネットワークは、既知の脆弱性を狙った攻撃にさらされることがあります。たとえ攻撃者がシステムに侵入したとしても、特権ID管理をしっかり行うことで、被害を最小限に抑えることができます。

システムの乗っ取りを防ぐ

攻撃者がネットワークに侵入すると、システムを完全に制御するために特権IDを狙います。特権ID管理を適切に行うことで、特権IDの不正な取得や使用を防ぎ、システムの安全性を確保し、悪用のリスクを抑えることができます

アクセス履歴の記録と監視

特権IDの利用を記録し、監視することで、誰が、いつ、何を行ったかを把握できます。これにより、不正な動きがあった場合にすぐに発見し、対応することができます。履歴を残しておくことで、問題発生時の調査も迅速に行えます。

特権IDの利用制限

特権IDの利用を特定の時間帯や場所に制限することで、仮に攻撃者が特権IDを取得しても、その使用が制限され、被害を防ぐことができます。たとえば、特定のIPアドレスや時間帯だけ使用可能にすることで、悪用のリスクを抑えることができます。

内部不正対策にも

特権ID管理は、サイバー攻撃による被害を最小限に抑えるだけでなく、内部不正のリスクにも有効な対策です。特権IDの使用を厳格に管理し、アクセス履歴を監視することで、不正な操作や異常な動きを早期に発見し、迅速に対応できます。また、適切な権限管理により、権限の乱用や不正利用を防止し、企業全体のセキュリティレベルを高めます。特権ID管理は、外部からの攻撃や内部不正の両方に対応するために欠かせない重要な対策です。

特権ID管理について、詳しくはこちらのコラムをご覧ください。

⇒ 特権ID管理とは?基礎知識やID管理との違いをわかりやすく解説

5. 特権ID管理の課題

運用負担

特権ID管理を効果的に実施するためには、特権アカウントの特定、権限の付与と管理、使用状況のモニタリング、定期的なレビューや監査など、複雑なプロセスが求められます。これらを手作業で行うと、運用担当者に大きな負担がかかり、管理ミスや見落としが発生するリスクが高まります。

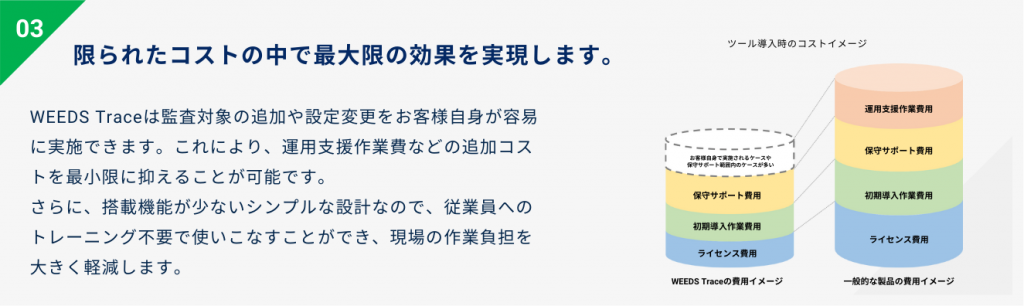

ツール導入コスト

運用負担を軽減するためのツール導入は非常に有効ですが、特権ID管理ツールは比較的高額であることが多く、導入コストが課題となります。ライセンス費用、設定・運用のためのサポート費用、さらには運用中のメンテナンスコストも考慮しなければなりません。これらのコストが、特に中小企業にとっては導入をためらう要因となることがあります。

コストを抑えながら特権ID管理を実現するためには、コストパフォーマンスに優れたツールを選定することが重要です。限られた予算で特権ID管理ツールを導入したい場合には、WEEDS Traceがおすすめです。WEEDS Traceは、必要な機能を備えながらもコストを抑えて提供しており、特権ID管理の導入を考える企業にとって、限られた予算で最大の成果を得られる選択肢となります。

WEEDS Trace特権ID管理ソリューションの3つのポイント

WEEDS Trace 特権ID管理ソリューションについて詳しく紹介した資料です。

こんな方におすすめです。

・特権ID管理の必要性を感じている方

・低コストで特権ID管理を導入したい方

・不正アクセスなど情報セキュリティの課題を解決したい方

・特権ID管理ツールについて詳しく知りたい方