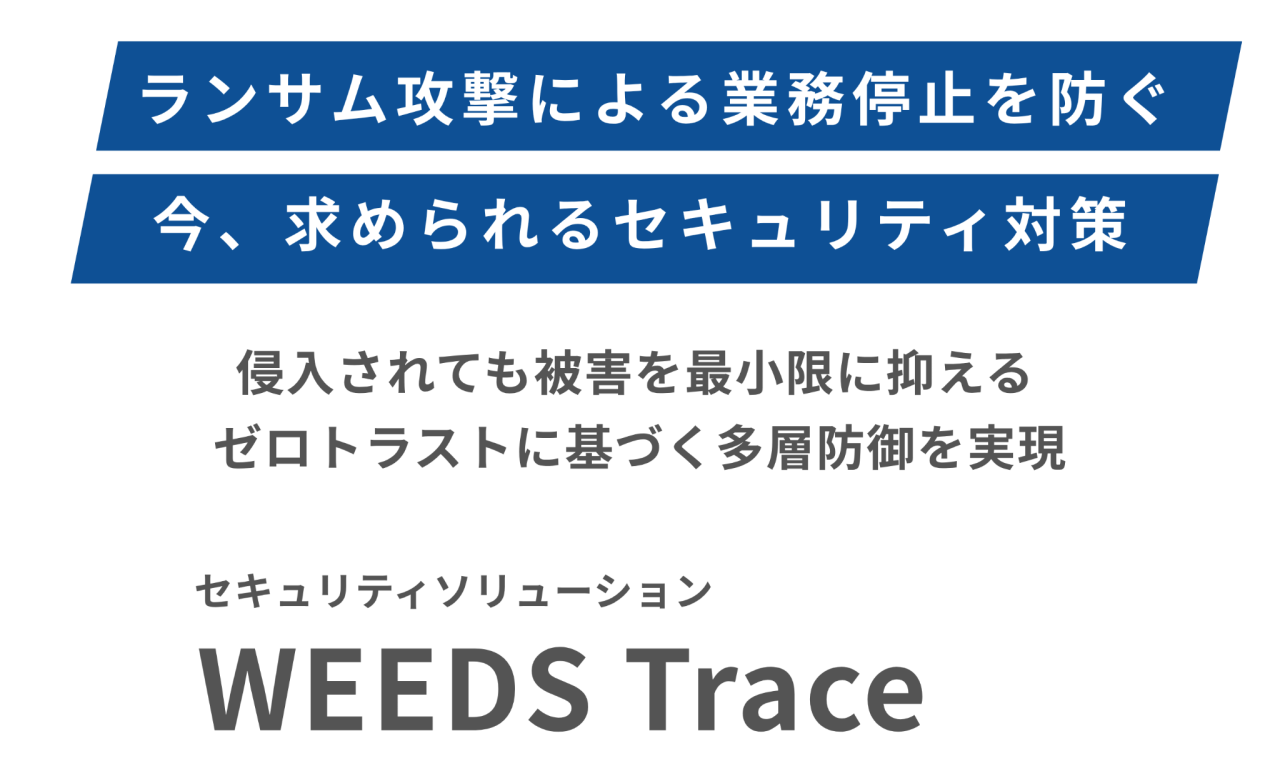

侵入を前提に備える、ゼロトラストで守るセキュリティへ

近年、ランサムウェア攻撃によって業務停止や出荷遅延などの被害が相次いでいます。

AIの出現により攻撃はさらに巧妙化し、いまや侵入を完全に防ぐことは困難です。

だからこそ、いま多くの企業が「ゼロトラストモデル」への移行を進めています。

すべてのアクセスを検証し、社内外を問わず、誰が・いつ・どこにアクセスしているのかを常に確認。

不正な操作や異常な挙動を早期に把握することで、

侵入後の被害拡大を防ぎ、業務への影響を最小限に抑えます。

攻撃を受けても、事業を止めない体制へ

WEEDS Traceの選ばれる理由

侵入を完全に防ぐことは難しい今、

求められているのは「攻撃を受けても事業を止めない体制」です。

WEEDS Traceは、ゼロトラストの考え方に基づき、

侵入後の被害を最小限に抑えるセキュリティ基盤を実現します。

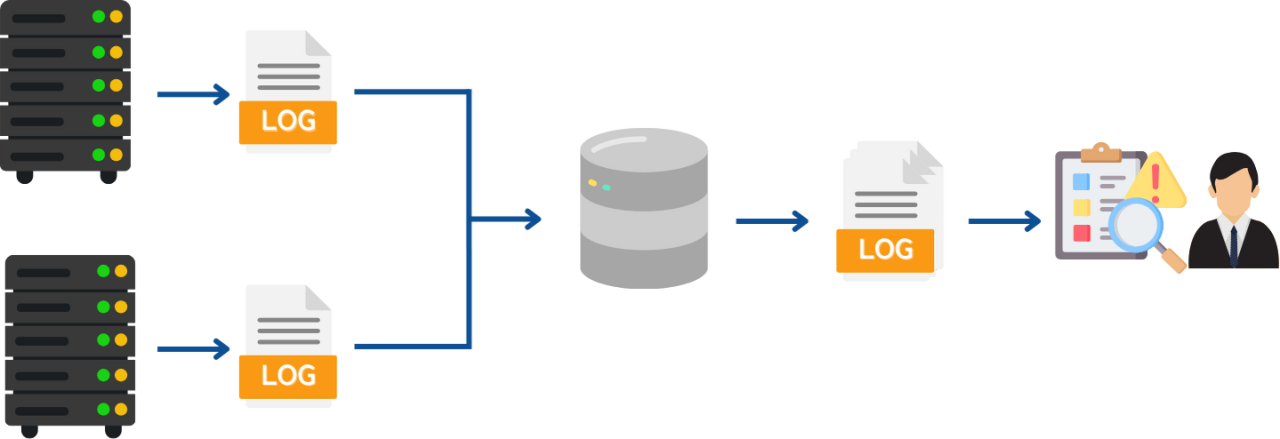

侵入の早期発見

不審な操作や異常なアクセスの兆候をいち早く検知。

被害が拡大する前に、迅速な対応を可能にします。

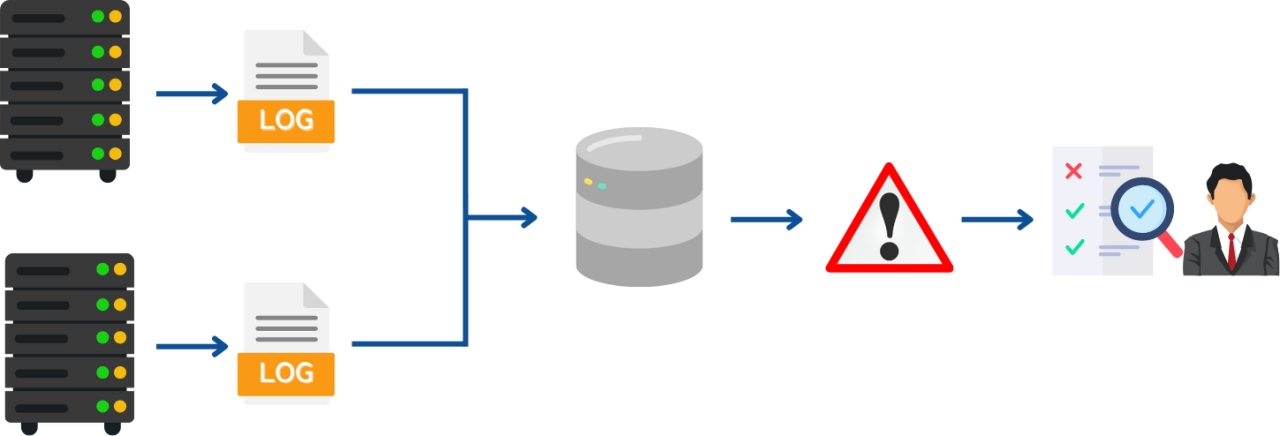

影響範囲を抑える

たとえ侵入されても、重要システムへのアクセスを制御し、

事業全体の停止といった大きな被害を防ぎます。

早期復旧を支援

原因特定や被害範囲の調査を迅速に実施。

復旧までの時間を短縮し、事業継続を支援します。

ログ管理とアクセス制御で実現するゼロトラストセキュリティ

WEEDS Traceの特徴

侵入を完全に防ぐことは難しい今、重要なのは「侵入された後にどう守るか」。

WEEDS Traceは、ログ管理とアクセス制御を組み合わせることで、

不審な操作の早期発見から被害拡大の防止までを一貫して実現します。

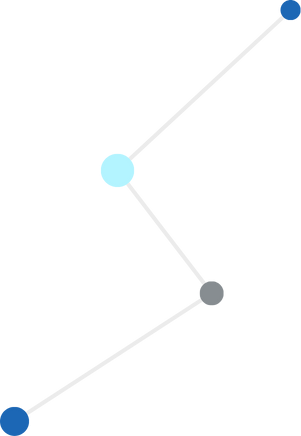

ログ管理

アクセス制御

すべての操作を『記録する』仕組み

重要システムを『守る』仕組み

・不正の兆候を早期に把握

・被害発生時の復旧支援

・不正アクセスを防止

・攻撃の横展開を遮断

侵入されても、被害を広げさせない。アクセス権限を安全に管理し、重要システムへのアクセスを制御。

攻撃者の横展開を防ぎ、侵入後の被害拡大を防止します。

すべての操作を可視化し、早期発見と迅速な復旧を支える。誰が・いつ・どのような操作を行ったかを自動で記録。

不審な兆候を早期に検知し、被害発生時には原因や影響範囲を正確に特定できます。

サイバー攻撃は「防ぐ」だけではなく、被害を最小限に「抑える」ことが重要です。

WEEDS Traceでは、目的や運用段階に応じて選べる3つの導入パターンを用意。

段階的に強化できる設計で、初期導入から本格運用まで柔軟に対応します。

目的に合わせて選べる3つの導入パターン

侵入後の被害を最小限に

ログを収集・保管し、原因究明と早期復旧を支援

システム操作のすべてをログとして取得・保管。障害や攻撃による影響範囲をすぐに特定でき、事業の早期再開を支援します。事業へのダメージを最小限に抑える、実践的なフォレンジック対策です。

ログを活用し、不審操作を検知して被害を未然に防ぐ

ログをただ保存するだけでなく、日常の運用の中で不審な操作を早期に発見できる環境を整備します。ログを活用した監査体制を構築することで、事後対応だけでなく、予防的なセキュリティ対策を実現します。

アクセス制御を組み合わせ、重要システムを不正アクセスから保護

ログ管理に加え、アクセス制御を組み合わせて重要システムを保護。たとえ侵入されても、他システムへの攻撃拡大を防ぎます。ゼロトラストの考え方に基づき、被害を最小限に抑え、業務を継続できる体制を実現します。システム全体を安全に維持する、堅牢な防御層を築きます。

WEEDS Traceなら、最短1か月で運用開始。

導入時の設定から、運用後のトラブル対応まで、迅速サポート。

導入までの流れ

価格以外の優位性はありますか?

はい、WEEDS Traceは特権IDだけでなく、すべてのIDのログを取得します。これにより、特権IDが奪取される前に異常なアクセスや動きを検知できます。また、インシデント発生時にはすべてのIDの操作を追跡し、迅速なフォレンジック調査が可能です。

導入するまでどの程度の期間が必要になりますか?

導入規模により異なりますが、約2〜3ヶ月程度での導入が可能です。

また、導入作業は1〜2日程度で終わることがほとんどです。

他社製品と比較して、WEEDS Traceの優位性は何ですか?

多くの企業にコストパフォーマンスの高さを満足いただいております。

導入コストだけでなく、運用も含めたトータルでのコストも評価いただいております。

よくある質問

どういった業界・業種の利用が多いですか?

金融機関をはじめ、監査やセキュリティ基準の厳しい業界への導入実績が中心になります。また、情報通信、

医療、製造、公共機関など幅広い業界からのご相談も増えております。

アクセスログの保存期間はどれくらいですか?

直近1年をオンラインで分析できる状態にし、過去5年をアーカイブする設定が多いですが、お客様の業務要件に応じて柔軟に対応可能です。

例えば、法的要件に応じて異なる保存期間を設定することもできます。

WEEDS Traceのバージョンアップには追加費用がかかりますか?

いいえ、バージョンアップ費用は保守サポート範囲内に含まれているため、追加費用は発生しません。

これにより、最新の機能を常にご利用いただけます。

※ 場合によっては追加の作業費用が発生することがあります。

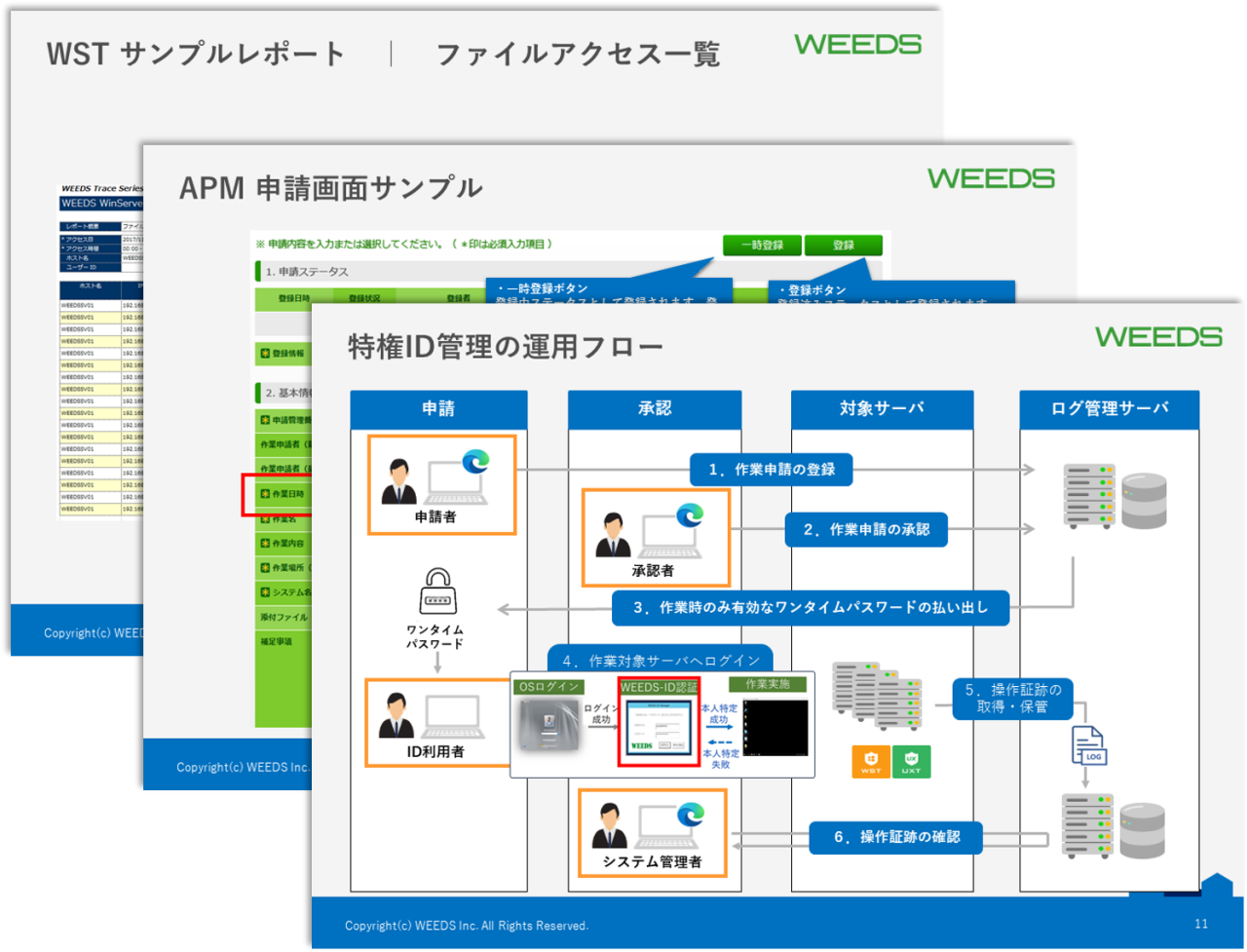

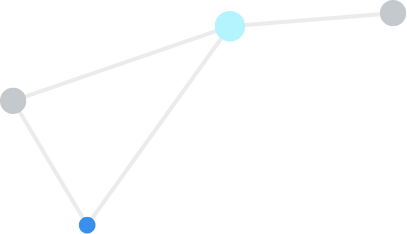

特権ID管理の運用がイメージできません。

どうすれば理解を深められますか?

特権ID管理の具体的な運用について詳しく知りたい方は、ぜひデモをお試しください。

実際の操作を通じて、どのように特権ID管理が行われるかを体験していただけます。

資料請求

WEEDS Trace について詳しく紹介した資料です。

こんな方におすすめです。

・ランサムウェア対策の必要性を感じている方

・セキュリティへの投資を検討している方

・不正アクセスなど情報セキュリティの課題を解決したい方

・ゼロトラストセキュリティを導入したい方