【活用シーン】取引先からの確認で見えた、ログ監査運用の課題

サーバや端末の操作ログを取得・保管することは、セキュリティ対策や監査対応において重要です。

しかし、ログを取得しているだけで、監査に活用できる状態になっているとは限りません。

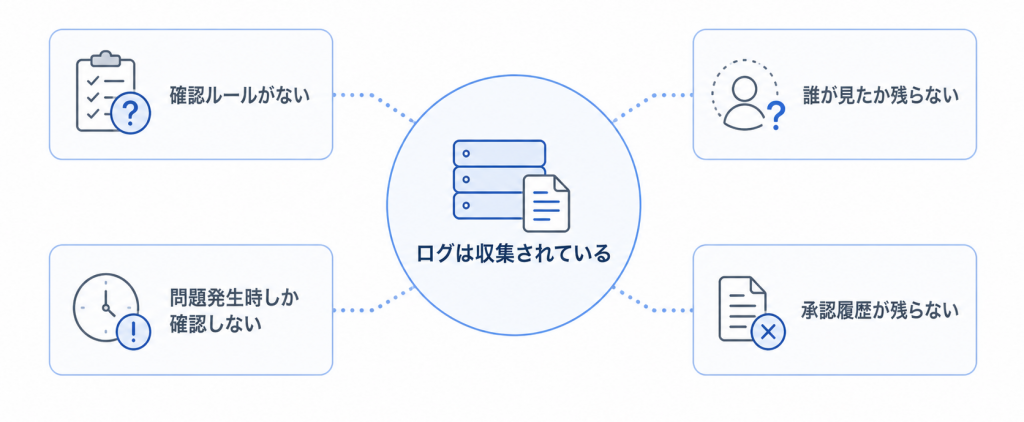

実際には、ログは残しているものの、次のような点まで整理できていないケースがあります。

- 誰がログを確認したのか

- どの操作を問題なしと判断したのか

- 判断理由をどこに記録しているのか

- 上長がレビュー・承認した履歴が残っているのか

近年は、取引先からセキュリティ対策状況の確認を求められる機会も増えています。

また、ISMS、J-SOX、Pマーク、各種ガイドライン対応などを進める中で、ログ管理や証跡管理の見直しが必要になる場合があります。

本記事では、企業で起こり得るセキュリティ運用上の課題をもとに、WEEDS Traceの活用シーンを紹介します。

※ 特定のお客様の導入事例ではありません。WEEDS Traceを活用した場合の改善イメージとしてご覧ください。

ログは取得しているが、確認・承認履歴を残せていない企業

今回想定するのは、製造業などの中堅企業です。

従業員数は数百名規模で、基幹システムや社内業務システムを複数運用しています。

WindowsサーバやLinuxサーバも利用しており、情報システム部門の担当者が、保守作業や設定変更のためにサーバへログインする機会があります。

この企業では、以前からサーバや端末の操作ログを取得・保管していました。

障害やトラブルが発生した場合には、必要に応じてログを確認する運用も行っていました。

一方で、平常時のログ確認については、明確なルールが十分に整備されていませんでした。

具体的には以下のような状況でした。

- どのログを定期的に確認すべきか明確に決まっていない

- 確認対象の抽出が担当者の経験や手作業に依存している

- 確認結果や判断理由が記録として残りにくい

- 上長レビューや承認履歴がExcelやメールに分散している

- 監査時に「誰が、いつ、何を確認し、どう判断したか」を説明しづらい

つまり、ログ自体は存在しているものの、監査に活用できる状態にはなっていなかったのです。

取引先からの確認で、ログ監査の課題が表面化

この企業がログ監査の運用を見直すきっかけになったのは、取引先からセキュリティ対策状況の確認を求められたことでした。

確認項目の中には、サーバや端末の操作ログを取得しているか、管理者作業の記録を残しているか、といった内容が含まれていました。

ログの取得有無については回答できます。

しかし、社内で確認を進める中で、次のような点を説明しづらいことが分かりました。

- 取得したログを誰が確認しているのか

- どのような基準で確認対象を抽出しているのか

- 問題がないと判断した理由をどこに残しているのか

- 上長がレビュー・承認した履歴はあるのか

- 定期的にログを確認している証跡を提示できるのか

ログは残っている。

しかし、ログをどのように確認し、どう判断し、誰が承認したのかまでは残せていない。

この点が、セキュリティ対策状況を説明するうえでの課題として表面化しました。

そもそも有効なログ監査とは?ログ取得との違い

有効なログ監査とは、ログを取得・保管するだけでなく、確認すべき操作を抽出し、担当者が内容を確認し、必要に応じて上長がレビュー・承認した履歴まで残せる状態を指します。

つまり、ログ取得は「記録を残すこと」、ログ監査は「記録を確認し、判断した証跡まで残すこと」といえます。

このケースで重要なのは、ログを取得していないことが問題だったわけではないという点です。

問題は、取得したログを監査に活用できる運用になっていなかったことです。

ログは、障害調査やインシデント発生時の確認には利用できます。

しかし、監査対応や取引先への説明では、単にログが残っているだけでは不十分な場合があります。

重要なのは、次のような証跡を残せることです。

- 確認すべき操作をどのように抽出したか

- 担当者がどのログを確認したか

- どのような判断をしたか

- 上長がレビューしたか

- 承認または差戻しの履歴が残っているか

ログを「保管している」ことと、ログを「監査に活用できる状態にしている」ことは別物です。

手作業やExcel管理では、継続的な運用が難しい

この企業でも、当初はExcelやメールでログ確認の履歴を残すことを検討していました。

しかし、日々発生するログの量は多く、すべてを人が目視で確認するのは現実的ではありません。

また、確認すべき操作を手作業で抽出し、確認結果を記録し、上長にレビューを依頼し、その承認履歴まで残すには大きな負担がかかります。

実際に検討を進める中で、次のような課題が見えてきました。

- 確認対象の抽出が担当者任せになる

- 確認結果の記録方法が統一されない

- ログ本体と確認コメントの紐づけが煩雑になる

- 上長レビューの履歴がメールに埋もれる

- 差戻しや再確認の経緯が追いづらい

- 担当者が変わると運用が継続しにくい

このような状態では、せっかくログを取得していても、監査時に「継続的に確認していた」と説明しにくくなります。

必要になったのは、確認・判断・承認まで残せる仕組み

この企業が必要としていたのは、すべてのログを人が目視で確認する運用ではありませんでした。

重要だったのは、確認すべき操作をあらかじめ定義し、リスクのある操作を効率的に抽出したうえで、確認・判断・承認の履歴を残せる仕組みです。

具体的には、以下のような運用が求められます。

- 確認すべき操作をポリシーとして定義する

- ポリシーに基づいて該当ログを抽出する

- 担当者が内容を確認し、コメントを残す

- 上長がレビューし、承認または差戻しを行う

- 確認・判断・承認の履歴を証跡として保存する

この流れを継続的に運用できるようにすることで、ログを単なる保管データではなく、監査に活用できる証跡として扱いやすくなります。

このケースでWEEDS Traceを選んだ理由

この企業では、単にログを取得・保管するだけでなく、取得したログをどのように確認し、誰が判断し、誰が承認したのかを証跡として残す必要がありました。

既存の運用でも、Excelやメールを使えば確認記録を残すことは可能です。

しかし、日々発生するログの中から確認対象を抽出し、担当者コメント、上長レビュー、承認履歴までを継続して管理するには、手作業では負担が大きい状況でした。

そこで本ケースでは、ポリシーに基づく違反操作の抽出から、担当者コメント、上長レビュー、承認履歴の保存までを一連の監査ワークフローとして管理できる点を重視し、WEEDS Traceを選定しました。

高度な相関分析や全社的なログ統合基盤を構築することよりも、まずは重要システムの操作ログについて、確認・判断・承認の流れを日常業務として継続できる状態にすることを重視したためです。

WEEDS Traceでは、ポリシーに基づく違反操作の抽出、担当者コメント、上長レビュー、承認履歴の保存までを、一連の監査ワークフローとして管理できます。

これにより、ログを「取得しているだけ」の状態から、

確認・判断・承認の履歴を残し、監査に活用しやすい状態へ移行しやすくなります。

実際の機能については、以下のページで詳しく紹介しています。

導入効果:ログ確認・承認の流れを監査ワークフローとして管理

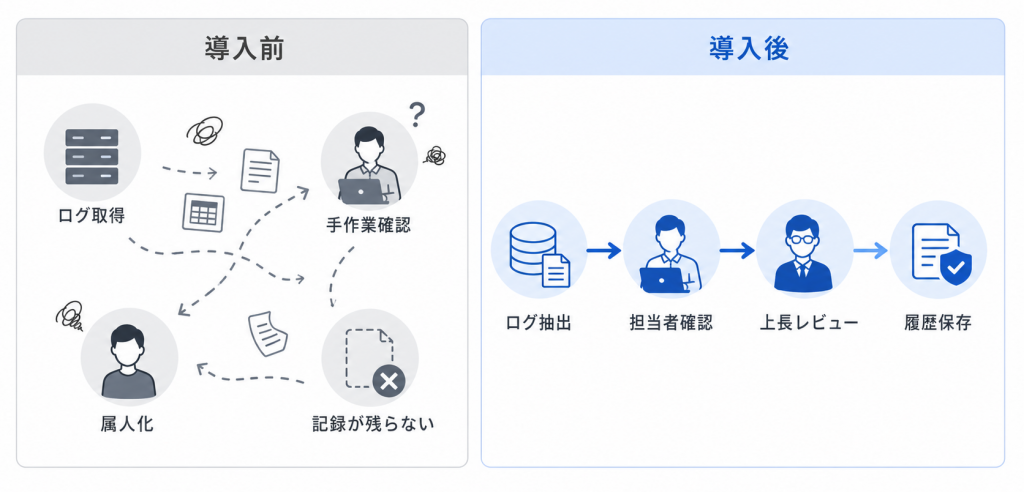

WEEDS Traceの活用により、この企業ではログ確認の流れを、担当者任せの手作業ではなく、監査ワークフローとして管理することを目指しました。

導入前は、ログ自体は取得していたものの、どのログを確認するかは担当者の判断に依存していました。確認結果もExcelやメールに残す運用だったため、ログ本体との紐づけや、上長が確認した履歴の管理に手間がかかっていました。

導入後の運用では、まず確認すべき操作をポリシーとして定義します。

たとえば、夜間・休日のログイン、不審なコマンド実行、重要ファイルへのアクセス、権限変更など、確認対象としたい操作をあらかじめ設定し、該当するログを抽出できるようにします。

抽出されたログに対して、担当者は内容を確認し、問題の有無や判断理由をコメントとして記録します。

その後、上長がログ内容と担当者コメントを確認し、承認または差戻しを行います。

これにより、ログを取得・保管するだけでなく、

「誰が、どのログを確認し、どのように判断し、誰が承認したのか」

を一連の履歴として残しやすくなります。

その結果、取引先からセキュリティ対策状況の確認を求められた場合や、監査対応が必要になった場合にも、ログの取得有無だけでなく、確認・承認の運用状況を説明しやすくなります。

ログを「残す」から、監査に「活用できる」状態へ

ログの取得は、セキュリティ対策や監査対応の重要な第一歩です。

しかし、ログを取得しているだけでは、監査に活用できる状態になっているとは限りません。

取引先からセキュリティ対策状況の確認を求められた場合や、監査対応が必要になった場合には、ログの取得有無だけでなく、誰が確認し、どのように判断し、誰が承認したのかを説明できる状態にしておくことが重要です。

WEEDS Traceは、ポリシーに基づくログ抽出から、担当者コメント、上長レビュー、承認履歴の保存までを監査ワークフローとして管理し、ログ監査の運用を支援します。

WEEDS Traceについて詳しく知りたい方へ

ログは取得しているものの、確認・承認履歴の管理に課題を感じている方は、以下をご覧ください。

検討状況に応じて、機能確認・資料取得・個別相談からお選びいただけます。

① まずは機能を知りたい方へ

ポリシーに基づくログ抽出、担当者コメント、上長レビュー、承認履歴の保存など、監査ワークフロー機能の概要をご確認いただけます。

② 資料で比較検討したい方へ

WEEDS Traceの機能や活用イメージをまとめた資料をご希望の方は、こちらからご請求ください。社内共有や比較検討にもご活用いただけます。

③ 自社に合うか相談したい方へ

現在のログ確認運用に課題を感じている方や、どこから見直すべきか相談したい方は、無料相談をご利用ください。運用状況や対象範囲に応じてご案内します。

WEEDS Traceが向いているケース

WEEDS Traceは、次のような課題を持つ企業に向いています。

- ログは取得しているが、確認・承認履歴を残せていない

- Excelやメールでログ確認を管理しており、運用が属人化している

- すべてのログを目視確認するのではなく、ポリシーに基づいて確認対象を抽出したい

- 担当者コメント、上長レビュー、承認履歴まで監査証跡として残したい

- 重要サーバや監査対象システムから段階的にログ監査を仕組み化したい

- ログ取得だけでなく、監査ワークフローまで整えたい

特に、ログ管理を「障害時に確認するための保管」から、平常時の監査運用に活用できる仕組みへ変えたい企業に適しています。

WEEDS Traceは、ログを取得しているものの、確認・承認履歴を残せていない企業に向いています。

特に、Excelやメールでのログ確認運用に限界を感じており、重要システムから段階的にログ監査を仕組み化したい場合に活用しやすい製品です。

他製品も検討した方がよいケース

一方で、目的によっては他の製品も検討した方がよい場合があります。

たとえば、以下のようなケースです。

- 全社横断であらゆるログを統合・相関分析したい

- SIEMのような高度な脅威検知・分析を主目的にしている

- SSO、MFA、IDライフサイクル管理を中心に検討している

- とにかく安価なSaaS型ID管理ツールを探している

- 特権アクセス管理を大規模に全面刷新したい

本ケースで重視したのは、全社的なログ分析基盤の構築や大規模な特権アクセス管理の刷新ではありません。

まずは、重要システムや監査対象となる操作ログについて、確認対象の抽出、担当者確認、上長レビュー、承認履歴の保存までを継続的に運用できる状態に整えることでした。

そのため、WEEDS Traceは、ログ取得だけでなく、確認・判断・承認の流れまで監査ワークフローとして管理したい企業にとって、有力な選択肢の一つとなります。