セキュリティ対策評価制度「★4」獲得の鍵は「証明」にあり

日本のサプライチェーンの新たなスタンダードとなる経済産業省のセキュリティ評価制度。このコラムでは、★3と★4を分かつ「証明の壁」をどう乗り越えるべきか、特権ID管理を軸とした「エビデンス自動生成」の視点から解説します。

- 目標は「安全」ではなく「★4スコアの獲得」

- なぜ特定の評価項目が「ボトルネック」になるのか

- 攻略すべき「高難度項目」とその要求事項

- 特権ID管理を「エビデンス生成エンジン」として活用する

- 本格始動に向けた「準備」の正体

1. 目標は「安全」ではなく「★4スコアの獲得」

日本のサイバーセキュリティ政策が、大きな転換点を迎えています。経済産業省が推進する新たなサイバーセキュリティ格付け制度の導入により、企業のセキュリティ対策は「自社が納得するレベル」から「社会が要求する客観的基準」へと、その評価軸を移そうとしています。

重要サプライヤーに課される「★4」

現在、防衛、インフラ、製造といった日本の基幹産業を支えるサプライチェーンにおいて、サイバー攻撃による停滞は一企業の問題に留まらず、国家的なリスクとして認識されています。この状況を受け、経済産業省の新制度では、重要サプライヤーに対して「社会的信用」の証となる★4の取得を事実上の標準(スタンダード)とする方針が示されています。

今後、大企業や公共機関との取引維持において、この格付けスコアが「入札条件」や「選定基準」に組み込まれることは想像に難くありません。つまり、セキュリティ対策はコスト(費用)ではなく、ビジネスを継続するためのライセンス(権利)へと変化したのです。

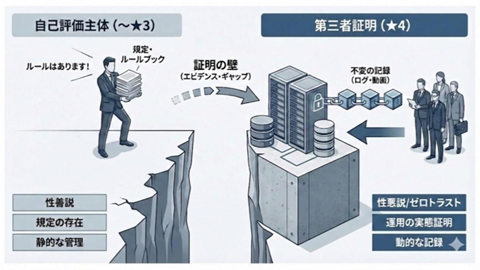

★3と★4を分かつ「証明」の壁

ここで重要なのは、★3と★4の間に存在する巨大な隔たりです。

★3までの自己評価主体のフェーズでは、「ルール(規定)が存在すること」が評価の主眼でした。「我が社にはこのようなセキュリティポリシーがある」と宣言できれば、一定の評価が得られたのです。

しかし、★4は決定的に異なります。★4の獲得には、「ルールが例外なく、かつ継続的に守られていること」を第三者(審査機関)に対して客観的に証明しなければなりません。この「ルールがあること」から「守られていることを証明すること」へのパラダイムシフトこそが、多くの企業が直面する最大の壁となります。

ツール導入から「エビデンス(証跡)」の確保へ

多くの企業は、最新のEDRや次世代ファイアウォールを導入すればスコアが上がると考えがちです。しかし、★4の合否を分ける分岐点は、ツールのスペック以上に、その運用実態を客観的に示す「エビデンス(証跡)」をいかに効率的、かつ網羅的に揃えられるかにあります。審査官が求めるのは「対策しています」という言葉ではなく、「対策されていることを示す不変の記録」です。

2. なぜ特定の評価項目が「ボトルネック」になるのか

格付け制度には多くの評価項目が並んでいますが、そのすべてが同じ難易度ではありません。特に★4獲得において課題となるのが、特権ID管理(Privileged Access Management)に関連する項目であると考えられます。なぜここがボトルネックとなるのでしょうか。

技術検証の壁

★4の審査においては、書面による回答や規程の確認だけでなく、実際のシステム設定やログをサンプリングして確認する「技術検証」が課される見込みです。

「管理簿に記載された通りに、実際のアカウントが設定されているか?」「不要なアカウントが即座に削除されているか?」といった、実態との乖離(ギャップ)が徹底的に精査されます。ここで、手動による管理やExcelベースの台帳管理を行っている企業は、情報の更新漏れや記載ミスを指摘され、不合格となるリスクが極めて高くなります。

「動的な証明」の難しさ

ウイルス対策ソフトの導入状況や暗号化設定などは、一度設定すれば長期間維持される「静的な設定」です。これに対し、ID管理やアクセス制御、ログの監視は、日々誰かがシステムにアクセスし、作業を行うという「動的な事実」を扱います。

「昨日の15時に、なぜA氏はデータベースにアクセスしたのか?」「そのアクセスは事前に承認されていたのか?」という問いに対し、過去に遡って一貫性のある証明を行うことは、人力ではほぼ不可能です。この「動的な運用の正当性」の証明こそが、ID管理を難しくしている理由です。

システムによる「不変の記録」

★4の審査において、担当者の「私が適切に管理しています」という説明は客観性を欠くとみなされます。審査に耐えうるのは、人の手を介さず、書き換えが不可能な形で「システムが自動生成した不変の記録」のみです。

つまり、「管理者が管理している」状態から、「システムが統制し、その結果を自動で記録している」状態への転換が求められているのです。

3. 攻略すべき「高難度項目」とその要求事項

公開されている制度構築方針案や既存のガイドラインに基づき、特にエビデンス提示が困難、かつ★4獲得に不可欠な「高難度項目」を特定し、その要求事項を深掘りします。

① ID管理・アクセス制御の厳格化

・要求事項

ライフサイクル管理(入退社・異動に伴う即時停止)、権限最小化、およびアカウントの使い回し禁止の徹底。

・現場の課題

多くの現場では、メンテナンス効率を優先して「共有アカウント(Administrator等)」を使い回したり、退職者のアカウントが数ヶ月放置されていたりするケースが散見されます。★4では、「その作業時に、承認された特定の個人だけが、必要な期間だけアクセスしたこと」をログと申請書を突き合わせて証明することが求められます。

② ログの収集・分析とモニタリング

・要求事項

ログの定期的な分析、および改ざん防止措置の実施。

・現場の課題

ログを「取っているだけ」の状態は★4では通用しません。「異常なアクセスを検知し、分析した記録」が必要です。さらに、特権を持つ管理者自身が、自分の不正を隠すためにログを消去できない仕組み(ログの隔離やWORM機能)が備わっているかどうかが厳格に問われます。膨大なログの中から、特定の作業に関連する記録を即座に追跡(検索)できる状態を維持することも大きな負担となります。

③ 委託先・外部ベンダーの管理

・要求事項

サプライチェーンの要となる外部委託先の対策状況把握とコントロール。

・現場の課題

システム保守を外部ベンダーに委託している場合、リモートアクセス経由の作業が「ブラックボックス化」しやすいという問題があります。★4では、ベンダーがどのような操作を行ったのか、自社で完全に可視化・把握できているかが問われます。「ベンダーを信じて任せている」は、セキュリティ管理の放棄とみなされるリスクがあります。

4. 特権ID管理を「エビデンス生成エンジン」として活用する

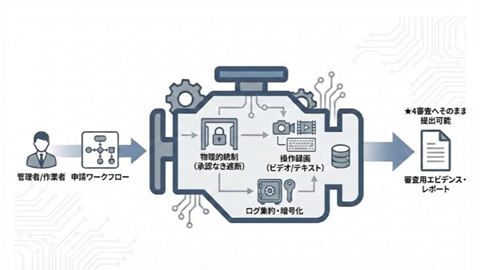

これらの高難度項目をクリアするために、個別の対策を積み上げるのは非効率です。ここで提唱したいのが、特権ID管理(PAM)ツールを、単なる「セキュリティ対策ツール」ではなく、評価項目を網羅的にパスするための「エビデンス生成エンジン」として再定義する考え方です。

自動記録による「証拠の客観性」の担保

PAMツールを導入し、すべての特権アクセスをそのツール経由に集約することで、管理のあり方は劇的に変わります。ツールを経由させるだけで、「いつ・誰が・どのサーバーで・どのような権限で行ったか」という監査に必要な情報が、人の手を介さず自動的に記録されます。審査の際には、ツールから抽出したレポートを提出するだけで、客観的かつ不変のエビデンスとして成立します。

物理的な統制による「失点防止」

★4の審査では「うっかりミス」や「ルールの形骸化」が最大の敵です。PAMツールの物理的な統制機能は、これらを未然に防ぎます。

1. ワークフローによる承認制の自動化

事前承認がない限り、特権IDへのログインをシステム的に遮断します。これにより、「承認なきアクセス」という重大な不備を物理的にゼロにし、同時に「申請とアクセスの紐付け」という極めて困難なエビデンス作成を自動化します。

2. 詳細な操作ログの取得

作業内容を漏れなく克明に記録します。これにより、「誰が、いつ、何をしたか」という実操作の事実確認の精度を最大化し、万が一のインシデント発生時や審査における説明において、改ざん不能な強力な客観的証拠となります。

3. ログの改ざん防止

散在するサーバーのログをPAMツール側に集約し、暗号化して保存します。たとえサーバー側の特権を持っていても、PAMツール内のログを消去・改ざんすることは不可能な設計にすることで、「ログの完全性」という難解な要件を容易にクリアできます。

5. 本格始動に向けた「準備」の正体

経済産業省のスケジュールによれば、令和8年度(2026年度)から、この新制度に基づく★4評価の本格的な運用がスタートする見込みです。残された時間は決して長くありません。

制度対応は「準備」が9割

★4獲得に向けた「準備」とは、単にセキュリティ規程を書き直したり、新しいソフトウェアをインストールしたりすることではありません。それは、審査当日に「自信を持ってエビデンスを提示できる環境」を今から構築しておくことです。

一度制度が始動すれば、取引先からのスコア開示要求は雪崩を打って押し寄せます。その時になって慌てて過去数ヶ月分のログを整理したり、手動の管理簿を修正したりすることは不可能です。今、この瞬間から「自動的にエビデンスが蓄積される仕組み」を実装しておくことだけが、不備のない技術検証をパスするための唯一の解となります。

★4獲得は企業の競争優位性そのもの

サイバーセキュリティ格付け制度における★4の獲得は、決して受動的な義務ではありません。それは、自社が「日本のサプライチェーンを担うにふさわしい、信頼に値する企業である」という最強のセールスポイントを手に入れるプロセスです。

個別の対策に翻弄されるのではなく、評価項目を網羅的にカバーする「エビデンス基盤」を特権ID管理を中心に構築すること. この戦略的投資こそが、2026年以降のビジネス戦線において、貴社を揺るぎない勝者へと導くはずです。

統制の「仕組み化」が、社会的信用の証となる。

本コラムで解説した「エビデンス生成の自動化」や「物理的なアクセス統制」を実現する特権ID管理ソリューションの詳細は、以下のページでご確認いただけます。

格付け制度への対応に向けた具体的な機能実装のヒントとして、ぜひお役立てください。